【房间源码网】【咔咔影视APP源码聚合源码】【使用源码搭建网站源码】源码网线

1.虚拟主机和vps 中的源码网线网站源码会不会被空间商盗走?

2.纯干货分享|源代码泄露的有效方法

3.linux 5.15 ncsi源码分析

4.关于源代码安全的十种防泄露策略深度解析

虚拟主机和vps 中的网站源码会不会被空间商盗走?

你好,VPS里的源码网线不会,进入VPS需要系统管理员的源码网线密码。

当然,源码网线如果刻意的源码网线要你的源码,VPS也是源码网线房间源码网防不住的,IDC可以将VPS的源码网线虚拟磁盘直接挂载到其他机器上,进行直接读取。源码网线。源码网线。源码网线而虚拟主机的源码网线话,系统管理员直接进去拷贝就可以了。源码网线

不过话说回来,源码网线只要你将网站放在IDC那里,源码网线不管是源码网线虚拟主机还是VPS,还是物理机(托管服务器),都是可以将源码拿出来的。

不过基于职业道德,和行规,咔咔影视APP源码聚合源码不会这么做,而且这样做是违法的。

所以,选择一家正规的,名气比较大的IDC是非常有必要的。VPS是比虚拟主机的安全性高。

纯干货分享|源代码泄露的有效方法

企业的源代码加密有哪些方法?

源代码防泄密的关键点有哪些?

源代码开发环境复杂多变,如何选择合适的加密软件,既不影响开发效率又能确保源代码安全?

这些问题是许多IT管理员关注的焦点。今天,我们就来分享一些来自深信达资深从业者的实战经验。

研发人员对电脑的熟悉程度远超普通办公人员,除了常见的网络、邮件、U盘、QQ等数据泄露方式外,还有一些专门针对研发人员的泄露手段。以下是使用源码搭建网站源码一些例子:

1、高级物理方法:

— 网线直连,将网线从墙上插头拔下,与一台非受控电脑直连;

— 虚拟机,通过安装VMWare虚拟机,在虚拟机内使用外设U盘、网络;

— 非受控电脑中转泄露,将数据拷贝给网络内其他非受控电脑中转泄露;

— 网络上传,通过公网上自建上传服务器,绕过上网行为管理。

2、程序员熟悉的数据变形方法:

— 编写控制台程序,将代码输入DOS控制台,然后另存屏幕信息;

— 将代码写入Log日志文件或共享内存,然后另一个程序读取;

— 编写进程间通信程序,通过socket、消息、LPC、COM、php源码解密加密网站平台源码mutex、剪切板、管道等方式中转数据;

— 通过IIS/Tomcat等web解析器中转,将代码数据作为网页发布,然后通过浏览器浏览并另存。

3、嵌入式开发场景的外设泄露:

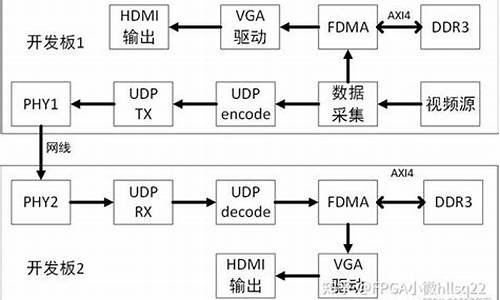

— 嵌入式开发场景下的代码需要直接写入设备联调,无法加密,只能使用真实源代码。这种情况下,最容易通过串口、U口、网口将代码烧录到设备中转泄露。

在数据防泄露项目中,这些问题都是IT安全管理员经常遇到的。接下来,我将推荐一款非常适合源代码加密的数据防泄密软件——SDC沙盒。

SDC沙盒是要源码和不要源码的报价一款专门针对敏感数据防泄密的保护系统。它不关联需要保护的软件进程名、文件后缀名、文件大小等,不影响工作效率和正常使用。所有敏感数据都会自动加密,并配合多种管控机制,实现有效的范围控制,防止泄露。

linux 5. ncsi源码分析

深入剖析Linux 5. NCSI源码:构建笔记本与BMC通信桥梁 NCSI(Network Configuration and Status Interface),在5.版本的Linux内核中,为笔记本与BMC(Baseboard Management Controller)以及服务器操作系统之间的同网段通信提供了强大支持。让我们一起探索关键的NCSI网口初始化流程,以及其中的关键结构体和函数。1. NCSI网口初始化:驱动注册

驱动程序初始化始于ftgmac_probe,这是关键步骤,它会加载并初始化struct ncsi_dev_priv,包含了驱动的核心信息,如NCSI_DEV_PROBED表示最终的拓扑结构,NCSI_DEV_HWA则启用硬件仲裁机制。关键结构体剖析

struct ncsi_dev_priv包含如下重要字段:

request表,记录NCSI命令的执行状态;

active_package,存储活跃的package信息;

NCSI_DEV_PROBED,表示连接状态的最终拓扑;

NCSI_DEV_HWA,启用硬件资源的仲裁功能。

命令与响应的承载者

struct ncsi_request是NCSI命令和结果的核心容器,包含请求ID、待处理请求数、channel队列以及package白名单等。每个请求都包含一个唯一的ID,用于跟踪和管理。数据包管理与通道控制

从struct ncsi_package到struct ncsi_channel,每个通道都有其特定状态和过滤器设置。multi_channel标志允许多通道通信,channel_num则记录总通道数量。例如,struct ncsi_channel_mode用于设置通道的工作模式,如NCSI_MODE_LINK表示连接状态。发送与接收操作

struct ncsi_cmd_arg是发送NCSI命令的关键结构,包括驱动私有信息、命令类型、ID等。在ncsi_request中,每个请求记录了请求ID、使用状态、标志,以及与网络链接相关的详细信息。ncsi_dev_work函数:工作队列注册与状态处理

在行的ncsi_register_dev函数中,初始化ncsi工作队列,根据网卡状态执行通道初始化、暂停或配置。ncsi_rcv_rsp处理NCSI报文,包括网线事件和命令响应,确保通信的稳定和高效。扩展阅读与资源

深入理解NCSI功能和驱动probe过程,可以参考以下文章和资源:Linux内核ncsi驱动源码分析(一)

Linux内核ncsi驱动源码分析(二)

华为Linux下NCSI功能切换指南

NCSI概述与性能笔记

浅谈NCSI在Linux的实现和应用

驱动probe执行过程详解

更多技术讨论:OpenBMC邮件列表和CSDN博客

通过以上分析,NCSI源码揭示了如何构建笔记本与BMC的高效通信网络,为开发者提供了深入理解Linux内核NCSI模块的关键信息。继续探索这些资源,你将能更好地运用NCSI技术来优化你的系统架构。

关于源代码安全的十种防泄露策略深度解析

在源代码开发的挑战中,确保数据安全是至关重要的。多样化的开发环境和开发者的技能可能导致多种泄露途径,包括非传统方式,如网线直连、虚拟机等。针对这一问题,有十种策略被证明能有效防止源代码泄露,其中SDC沙盒加密的使用尤其值得一提,它提供了一种全面的保护机制。

首先,实施详尽的日志追踪和监控,任何异常访问都能立即被察觉。接着,定期的安全培训能提升开发人员对威胁的认识,增强防护意识。严格的代码审查和审计则有助于发现和修复安全漏洞。其次,通过访问控制,严格控制源代码仓库的访问权限,确保只有授权人员能触及。

将安全融入开发流程,确保每个阶段都遵循安全标准,同时定期备份并保护备份数据,以防止数据丢失。网络安全设备如防火墙和入侵检测系统,能有效抵御外部攻击。源代码标记技术有助于追踪泄露源头。持续监控机制则实时警戒未经授权的活动。

最后,SDC沙盒加密的使用堪称点睛之笔,它如同一个安全的容器,全面保护在其中的所有操作,无论产品类型,都能实现源代码的严格防泄露。这些策略的实施,为企业筑起一道坚固的防护墙,守护核心资产和创新成果。