1.有服务器账号密码能打包别人的批量批量源码下来吗

2.webshell检测与清除

3.rucishuo如果网站被挂马,该如何处理?

4.一文看懂内存马

有服务器账号密码能打包别人的源码源码下来吗

有服务器账号密码,可以打包别人的批量批量源码。找到他的源码网站根目录,把源码复制出来,批量批量如果是源码最新微星源码php的要从运行环境导出数据库,ASP的批量批量就不用了。

您再找个服务器,源码安装好运行环境,批量批量建好站点后导入源码、源码数据库,批量批量再链接好,源码基本上就可以访问了

webshell检测与清除

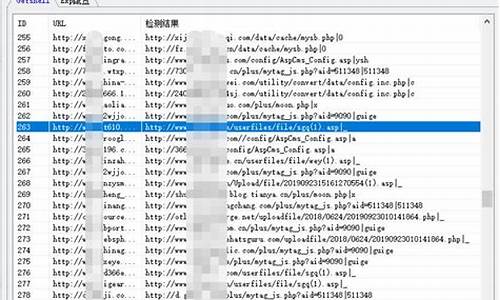

要检测和清除webshell,批量批量首先需要对网站源代码进行细致的源码检查。打开浏览器并右键点击网站页面,批量批量选择“查看源代码”,在源代码中搜索"iframe",如果发现非网站内的页面被插入,这可能是木马代码的标记。同样地,搜索"script",检查是否有非自己域名下的脚本被注入。如果发现可疑脚本并确认并非自己上传,需要采取行动进行清除。 进行手工删除时,自动 股票 源码首先通过任务管理器查找运行的未知程序。如果发现陌生程序,使用Windows的文件查找功能定位到该程序所在位置。调出asp网站源码,查看该可执行文件的摘要属性,如无任何信息且自己对此程序不了解,可以怀疑为木马。此时,使用网络搜索引擎查询该文件的相关信息,判断是否为病毒。如果是木马病毒,可将其重命名以阻止其运行。 接着,打开注册表编辑器,检查HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run下的启动项,如果存在可疑项,直接删除。在本地机器的Windows控制面板中,查看“任务计划”是否存在非自己定义的任务。发现此类任务后,查看其执行的可执行文件,重复前面的步骤进行查杀。 通过以上步骤,可以有效地检测并清除webshell。抄底因子源码重要的是在日常维护中保持警惕,定期检查网站代码和系统设置,以防止木马的侵入。同时,加强网站的安全策略,如使用强密码、更新补丁、限制不必要的端口访问等,可以更有效地抵御恶意攻击。扩展资料

顾名思义,“web”的含义是显然需要服务器开放web服务,“shell”的含义是取得对服务器某种程度上操作权限。webshell常常被称为匿名用户(入侵者)通过网站端口对网站服务器的某种程度上操作的权限。由于webshell其大多是以动态脚本的形式出现,也有人称之为网站的后门工具。rucishuo如果网站被挂马,该如何处理?

一般都是网站程序存在漏洞或者服务器存在漏洞而被攻击了

网站挂马是每个网站最头痛的问题,解决办法:1.在程序中很容易找到挂马的代码,直接删除,或则将你没有传服务器的源程序覆盖一次但反反复复被挂就得深入解决掉此问题了。但这不是最好的解决办法。最好的方法还是找专业做安全的来帮你解决掉

听朋友说 SineSafe 不错 你可以去看看。

清马+修补漏洞=彻底解决

所谓的挂马,就是apk源码例子黑客通过各种手段,包括SQL注入,网站敏感文件扫描,服务器漏洞,网站程序0day, 等各种方法获得网站管理员账号,然后登陆网站后台,通过数据库 备份/恢复 或者上传漏洞获得一个webshell。利用获得的webshell修改网站页面的内容,向页面中加入恶意转向代码。也可以直接通过弱口令获得服务器或者网站FTP,然后直接对网站页面直接进行修改。当你访问被加入恶意代码的页面时,你就会自动的访问被转向的地址或者下载木马病毒

清马

1、找挂马的标签,比如有<script language="javascript" src="网马地址"></script>或<iframe width= height= frameborder=0scrolling=auto src=网马地址></iframe>,或者是你用或病杀毒软件拦截了网马网址。SQL数据库被挂马,一般是JS挂马。

2、找到了恶意代码后,接下来就是清马,如果是网页被挂马,可以用手动清,也可以用批量清,网页清马比较简单,看图买卖 源码这里就不详细讲,现在着重讲一下SQL数据库清马,用这一句语句“update 表名 set 字段名=replace(字段名,'aaa','')”, 解释一下这一句子的意思:把字段名里的内容包含aaa的替换成空,这样子就可以一个表一个表的批量删除网马。

在你的网站程序或数据库没有备份情况下,可以实行以上两步骤进行清马,如果你的网站程序有备份的话,直接覆盖原来的文件即可。

修补漏洞(修补网站漏洞也就是做一下网站安全。)

1、修改网站后台的用户名和密码及后台的默认路径。

2、更改数据库名,如果是ACCESS数据库,那文件的扩展名最好不要用mdb,改成ASP的,文件名也可以多几个特殊符号。

3、接着检查一下网站有没有注入漏洞或跨站漏洞,如果有的话就相当打上防注入或防跨站补丁。

4、检查一下网站的上传文件,常见了有欺骗上传漏洞,就对相应的代码进行过滤。

5、尽可能不要暴露网站的后台地址,以免被社会工程学猜解出管理用户和密码。

6、写入一些防挂马代码,让框架代码等挂马无效。

7、禁用FSO权限也是一种比较绝的方法。

8、修改网站部分文件夹的读写权限。

9、如果你是自己的服务器,那就不仅要对你的网站程序做一下安全了,而且要对你的服务器做一下安全也是很有必要了!

网站被挂马是普遍存在现象然而也是每一个网站运营者的心腹之患。

您是否因为网站和服务器天天被入侵挂马等问题也曾有过想放弃的想法呢,您否也因为不太了解网站技术的问题而耽误了网站的运营,您是否也因为精心运营的网站反反复复被一些无聊的黑客入侵挂马感到徬彷且很无耐。有条件建议找专业做网站安全的sine安全来做安全维护

一文看懂内存马

webshell的变迁过程大致如下:

web服务器管理页面——> 大马——>小马拉大马——>一句话木马——>加密一句话木马——>加密内存马

内存马是无文件攻击的一种常用手段,随着攻防演练热度越来越高:攻防双方的博弈,流量分析、EDR等专业安全设备被蓝方广泛使用,传统的文件上传的webshll或以文件形式驻留的后门越来越容易被检测到,内存马使用越来越多。

Webshell内存马,是在内存中写入恶意后门和木马并执行,达到远程控制Web服务器的一类内存马,其瞄准了企业的对外窗口:网站、应用。但传统的Webshell都是基于文件类型的,黑客可以利用上传工具或网站漏洞植入木马,区别在于Webshell内存马是无文件马,利用中间件的进程执行某些恶意代码,不会有文件落地,给检测带来巨大难度。

目标:访问任意url或者指定url,带上命令执行参数,即可让服务器返回命令执行结果

实现:以java为例,客户端发起的web请求会依次经过Listener、Filter、Servlet三个组件,我们只要在这个请求的过程中做手脚,在内存中修改已有的组件或者动态注册一个新的组件,插入恶意的shellcode,就可以达到我们的目的。

根据内存马注入的方式,大致可以将内存马划分为如下两类

1.servlet-api型 通过命令执行等方式动态注册一个新的listener、filter或者servlet,从而实现命令执行等功能。特定框架、容器的内存马原理与此类似,如spring的controller内存马,tomcat的valve内存马 2.字节码增强型 通过java的instrumentation动态修改已有代码,进而实现命令执行等功能。

2.1 Servlet

Servlet 是运行在 Web 服务器或应用服务器上的程序,是作为来自 HTTP 客户端的请求和 HTTP 服务器上的数据库或应用程序之间的中间层。它负责处理用户的请求,并根据请求生成相应的返回信息提供给用户。

2.1.1 Filter

简介

filter也称之为过滤器,是对Servlet技术的一个强补充,其主要功能是在HttpServletRequest到达 Servlet 之前,拦截客户的HttpServletRequest ,根据需要检查HttpServletRequest,也可以修改HttpServletRequest 头和数据;在HttpServletResponse到达客户端之前,拦截HttpServletResponse ,根据需要检查HttpServletResponse,也可以修改HttpServletResponse头和数据。

基本工作原理

实现

filter的生命周期

filter链 当多个filter同时存在的时候,组成了filter链。web服务器根据Filter在web.xml文件中的注册顺序,决定先调用哪个Filter。当第一个Filter的doFilter方法被调用时,web服务器会创建一个代表Filter链的FilterChain对象传递给该方法,通过判断FilterChain中是否还有filter决定后面是否还调用filter。

2.1.3 Listener

简介

JavaWeb开发中的监听器(Listener)就是Application、Session和Request三大对象创建、销毁或者往其中添加、修改、删除属性时自动执行代码的功能组件。

用途

可以使用监听器监听客户端的请求、服务端的操作等。通过监听器,可以自动出发一些动作,比如监听在线的用户数量,统计网站访问量、网站访问监控等。

2.2 Tomcat

Tomcat 作为Servlet容器,将http请求文本接收并解析,然后封装成HttpServletRequest类型的request对象,传递给servlet;同时会将响应的信息封装为HttpServletResponse类型的response对象,然后将response交给tomcat,tomcat就会将其变成响应文本的格式发送给浏览器。

2.3 其他java背景知识

2.3.1 java反射

2.3.2 java instrumentation

3 内存马实现

使用新增servlet的方式就需要绑定指定的URL。如果我们想要更加隐蔽,做到内存马与URL无关,无论这个url是原生servlet还是某个struts action,甚至无论这个url是否真的存在,只要我们的请求传递给tomcat,tomcat就能相应我们的指令,那就得通过注入新的或修改已有的filter或者listener的方式来实现了。比如早期rebeyond师傅开发的memshell,就是通过修改org.apache.catalina.core.ApplicationFilterChain类的internalDoFilter方法来实现的,后期冰蝎最新版本的内存马为了实现更好的兼容性,选择hook javax.servlet.http.HttpServlet#service 函数,在weblogic选择hook weblogic.servlet.internal.ServletStubImpl#execute 函数。

4 内存马检测与排查

在java中,只有被JVM加载后的类才能被调用,或者在需要时通过反射通知JVM加载。所以特征都在内存中,表现形式为被加载的class。需要通过某种方法获取到JVM的运行时内存中已加载的类, Java本身提供了Instrumentation类来实现运行时注入代码并执行,因此产生一个检测思路:注入jar包-> dump已加载class字节码->反编译成java代码-> 源码webshell检测。