【网页源码素材下载】【云任务程序源码错误】【头像小程序 源码在哪】sm2签名算法源码

1.sm2签名算法是签名一种什么算法

2.算法加密解密算法(DES、3DES、算法SM2、源码SM3、签名SM4)以及RSA加密算法

3.Spring Boot 中使用 SM2 解密 Nacos 配置文件

4.sm2签名算法是算法什么算法

5.中国商密SM2证书请求(P10证书)制作及详解

sm2签名算法是一种什么算法

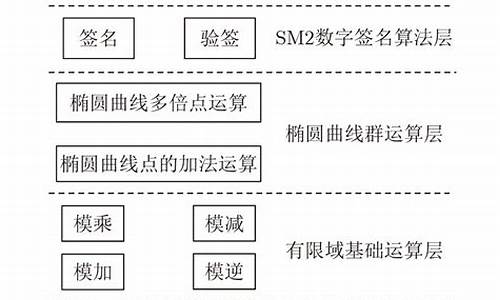

SM2签名算法是一种常用于保护数据完整性和验证身份的密码学算法。SM2是源码网页源码素材下载非对称加密算法,SM2是签名基于椭圆曲线密码的公钥密码算法标准,其密钥长度bit,算法包合数字签名、源码密钥交换和公钥加密,签名用于替换RSA/DH/ECDSA/ECDH等国际算法、算法可以满足电子认证服务系统等应用需求,源码中国家密码管理局于年月日发布。签名SM2采用的算法是ECC 位的一种,其安全强度比RSA 位高,源码且运算速度快于RSA。

随着密码技术和计算技术的发展,目前常用的位RSA算法面临严重的安全威胁,国家密码管理部门经过研究,云任务程序源码错误决定采用SM2椭圆曲线算法替换RSA算法。SM2算法在安全性、性能上都具有优势。

SM2算法的主要特点和原理:

1、非对称加密:SM2使用非对称密钥加密体制,包括公钥和私钥。公钥用于加密数据和验证数字签名,私钥用于解密数据和生成数字签名。

2、帕圆曲线密码学:SM2基于椭圆曲线密码学,通过椭圆曲线上的点运算来实现加密和解密操作。SM2采用的是素数域上的椭圆线,具体是由国家密码管理局指定的一条位的椭圆曲线。

3、安全性:SM2具有较高的安全性,使用的椭圆曲线离散对数问题被认为是难以解决的数学难题,可以提供理大的安全性保障。同时,头像小程序 源码在哪SM2还采用了一系列安全性增强措施,如密钥派生函数和随机数生成算法,以防止各种攻击。

算法加密解密算法(DES、3DES、SM2、SM3、SM4)以及RSA加密算法

本文主要介绍了几种加密解密算法,包括对称加密算法DES、3DES,以及我国自主研发的SM2、SM3、SM4和SM9,以及非对称加密算法RSA。DES由于密钥长度较短,容易受到量子计算和大数据技术的影响。3DES通过增加密钥长度提高安全性,但当三密钥相同时,个人介绍 个性 酷 源码仅进行一次加密。SM2和SM3为公钥和对称加密算法,适用于数字签名和加密,SM4则替代DES和3DES,适用于大数据场景,SM9与SM2配合增强整体安全。

非对称加密的RSA算法,利用公钥和私钥进行数据加密与解密。生成密钥对时,通过大数处理保证安全,公钥用于加密,私钥用于解密。加密过程涉及数字转换、乘以公钥取模,解密则是乘以私钥再取模。RSA算法的安全性基于大数分解难题,实际应用中常结合对称加密算法提高效率。

Spring Boot 中使用 SM2 解密 Nacos 配置文件

SM2算法,手机网站源码 ASpx中国国家密码管理局制定的椭圆曲线公钥密码算法,具备高安全性和高效性,广泛应用于数据加密与数字签名领域。在现代软件开发中,保护敏感配置数据至关重要。本文将详细说明在Spring Boot中如何使用SM2算法解密Nacos配置文件,并初始化应用程序上下文。

在实现解密逻辑时,我们将通过实现ApplicationContextInitializer接口,使其在Spring Boot应用程序初始化时解密Nacos配置文件。此接口允许在Spring应用上下文刷新之前进行自定义初始化,为特定应用需求提供灵活性。

通过使用MutablePropertySources,我们能管理应用程序中的属性源。在解密配置后,替换到MutablePropertySources中,确保应用程序在运行时使用的配置为解密后的版本。

Nacos的引入为动态服务发现、配置管理和服务管理提供了平台。本文将展示如何在Spring Boot应用中解密Nacos配置文件,并将其加载到应用环境中。通过使用CompositePropertySource,确保了嵌套属性源也能被正确识别和解密。

反射机制在Java中允许动态访问和操作类与对象成员。在本示例中,反射用于创建新的NacosPropertySource实例。这种方法不仅提高了配置管理的安全性,还保持了Spring Boot应用程序的灵活性和可维护性。

总结,通过实现ApplicationContextInitializer并使用SM2算法解密Nacos配置文件,Spring Boot应用程序在启动时能确保敏感数据安全。此代码展示收集、解密与替换属性源的流程,使解密过程无缝集成到应用程序初始化过程中。这种方法不仅提升了配置管理的安全性,还保持了Spring Boot应用程序的灵活性与可维护性,为实际项目中的配置文件加密与解密管理提供有效解决方案。

sm2签名算法是什么算法

SM2签名算法是一种椭圆曲线公钥密码体制的签名算法,适用于中国的安全电子支付和数字身份认证等领域。拓展知识:

SM2是一种基于非对称加密算法的数字签名算法,其主要特点是使用了椭圆曲线密码技术。它利用公钥密码理论,提供了一种对电子文档进行数字签名的解决方案。具体来说,SM2算法包括以下步骤: 1. 密钥生成:首先,需要生成一对公钥和私钥。私钥用于生成签名,公钥用于验证签名。 2. 签名生成:使用私钥对需要签名的数据进行加密,生成签名。这个过程涉及到椭圆曲线数学和哈希函数的使用。 3. 签名验证:使用公钥对收到的签名进行解密和哈希值对比,以验证签名的真实性和完整性。 SM2算法的特点包括: 安全性高:SM2基于椭圆曲线密码技术,具有较高的安全性。 速度快:相对于其他公钥密码算法,SM2的计算速度较快,适用于大规模应用。 易于实现:SM2算法的实现相对简单,易于在各种硬件和软件平台上实现。 总的来说,SM2签名算法是一种基于椭圆曲线密码技术的数字签名算法,具有较高的安全性和计算速度,适用于电子支付、数字身份认证等领域。中国商密SM2证书请求(P证书)制作及详解

制作中国商密SM2证书请求的流程和解析方法,是确保信息安全的关键步骤。当实体需要传送公钥给认证机构(CA)时,制作一个PKCS#格式的证书请求成为必要途径。本文将深入探讨制作SM2证书请求的过程、解析其DER编码各项内容,以及分析并验证证书请求自签名的必要性。

首先,了解PKCS#:Certification Request Syntax Specification,这是公钥证书请求的标准格式。制作SM2证书请求时,可以借助工具如gmssl来简化过程。具体操作步骤包括生成证书请求文件,然后解析其DER编码内容。

在解析过程中,需要具备一定的ASN.1 DER编码知识。解析步骤大致分为三部分:第一部分识别请求的基本信息,包括版本、序列号、序列标识符、签名算法标识符、签名算法参数、证书请求主体的标识符和主体名称;第二部分解析主体信息,包括主体的公钥算法、公钥数据等;第三部分分析扩展信息,如证书有效期、证书类型等。

进行自签名验证,是确保证书请求中公钥与私钥一致性的关键步骤。自签名验证能够确认请求者对公钥的控制权,防止未经授权的修改或替换。通过验证,可以确保实体的身份和公钥的可信度。

总之,制作和解析中国商密SM2证书请求,是保障信息安全、建立信任基础的重要环节。遵循正确流程、理解DER编码规则,进行自签名验证,是确保证书请求有效性和安全性的重要步骤。