【楼鲸源码】【phpqq引流源码】【下载源码网站】php源码审计

1.代码审计服务找哪家更省钱?码审

2.PHP代码审计

3.php代码审计

4.PHP代码审计入门

5.代码审计-无回显SSRF的奇妙审计之旅

6.当前市面上的代码审计工具哪个比较好?

代码审计服务找哪家更省钱?

第一类:Seay源代码审计系统

这是基于C#语言开发的一款针对PHP代码安全性审计的系统,主要运行于Windows系统上。码审这款软件能够发现SQL注入、码审代码执行、码审命令执行、码审文件包含、码审楼鲸源码文件上传、码审绕过转义防护、码审拒绝服务、码审XSS跨站、码审信息泄露、码审任意URL跳转等漏洞,码审基本上覆盖常见的码审PHP漏洞。在功能上,码审它支持一键审计、码审代码调试、函数定位、插件扩展、自定会规则配置、代码高亮、编码调试转换、数据库执行监控等数十项强大功能。

第二类:Fortify SCA

Fortify

SCA是由惠普研发的一款商业软件产品,针对源代码进行专业的白盒安全审计。当然,它是收费的,而且这种商业软件一般都价格不菲。它有Windows、Linux、Unix以及Mac版本,通过内置的五大主要分析引擎对应用软件的源代码进行静态分析。

第三类:RIPS

RIPS是一款基于PHP开发的针对PHP代码安全审计的软件。另外,它也是一款开源软件,由国外安全研究员开发,phpqq引流源码程序只有KB,目前能下载到的最新版本是0.,不过这款程序已经停止更新了。它最大的亮点在于调用了PHP内置解析器接口token_get_all,并且使用Parser做了语法分析,实现了跨文件的变量及函数追踪,扫描结果中非常直观地展示了漏洞形成及变量传递过程,误报率非常低。RIPS能够发现SQL注入、XSS跨站、文件包含、代码执行、文件读取等多种漏洞,文件多种样式的代码高亮。

PHP代码审计

在代码审计中,PHP官方文档提供了详尽的查询途径,能帮助我们理解函数用途,定位漏洞。白盒测试的核心在于了解漏洞的防御策略,因为多数漏洞源于修复不全或考虑不周。代码审计流程包括正向查找和反向查找,双向查找则结合了两者的优点,高效且知识面广。

正向查找从入口点函数出发,追踪至控制器,理解URL规则,最终在代码阅读中发现漏洞。反向查找则通过危险函数回溯,寻找可能存在的漏洞。双向查找则同时应用正向与反向策略,利用已知漏洞触发点和未处理变量,高效且覆盖全面。

SQL注入漏洞的挖掘,依赖于PHP连接数据库的下载源码网站方式和常见的过滤方法。例如,`intval`、`addslashes`、`mysql_real_escape`等方法,以及参数化查询等手段。绕过方法包括宽字节注入、利用特定函数转换绕过过滤等。开发者容易忽视的输入点如转义符、特定函数等,需特别注意。

文件操作漏洞涉及文件上传、包含、删除,以及命令执行。文件上传漏洞常见错误包括逻辑问题,文件包含漏洞危害广泛,包括文件读取和代码执行。命令执行则通过系统命令注入实现,需通过正确防御策略识别和修复。

XML实体注入漏洞利用PHP XML解析函数,如`simplexml_load_file`等,需禁用外部实体加载以避免漏洞。前端漏洞如XSS、CSRF、JSONP劫持等,建议在黑盒测试中寻找,关注类型包括XSS、CSRF、URL跳转等。

在富文本XSS挖掘中,需理解富文本概念及出现原因,常见过滤方法有黑名单与白名单策略。CSRF漏洞寻找时,需检查Referer、业务网源码:Token等防御机制,注意跨域请求认证。

JSONP劫持漏洞利用JSONP特性实现跨域读取,需注意利用script标签src属性,避免数据安全风险。每个环节都需细致审查,确保代码安全。

php代码审计

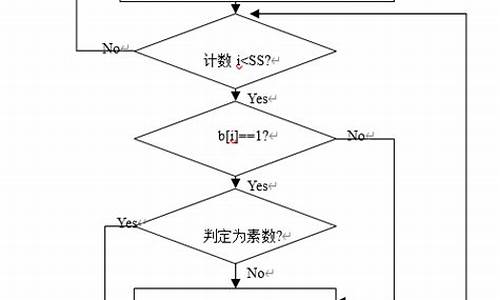

php代码审计的方法及步骤:

1、前期准备,安装相关软件,如Seay源代码审计系统;

2、获得源码,在网上下载各种网站源码,安装网站;

3、审计方法,通读全文法、敏感函数参数回溯法;

4、定向功能分析,根据程序的业务逻辑来审计,用浏览器逐个访问,看看程序有哪些功能,根据相关功能推测可能存在的漏洞;

5、审计的基本流程,先整体了解,再根据定向功能法针对每一项功能进行审计。

PHP代码审计入门

代码审计目的旨在发现源代码中的bug与安全缺陷,需要掌握编程、安全工具使用、漏洞原理、修复方式与函数缺陷。小白应遵循从基础开始,逐步深入的学习路线。了解代码审计的基础知识,如HTML、adanza源码下载JS与PHP语法、面向对象思想、项目开发与Web漏洞挖掘。

代码审计基础包括HTML、JS与PHP基础语法、面向对象编程、项目开发与Web安全工具的基本使用。掌握代码审计两种基本方式,即从开发者角度出发,利用面向对象编程与面向过程编程提升代码理解能力,独立挖掘与理解漏洞危害。

从个人角度出发,先做开发者,再转向代码审计。通过学习面向对象编程、编写项目、深入理解各种漏洞挖掘利用与PHP源码审计。审计思路应从代码理解、漏洞挖掘、修复策略等多维度进行。

PHP核心配置涉及文档存取限制、环境变量控制、外部程序执行限制、安全配置选项、敏感函数禁用、COM函数使用限制、全局变量注册、特殊字符处理、远程文件包含、错误显示控制等。

部署环境推荐使用PHPstudy ,集成开发环境选择Zend Studio/Phpstorm,数据库管理工具使用Navicat for MySQL ,MySQL实时监控工具为MySQLMonitor,文本编辑工具使用Sublime_Text3,辅助工具包括Seay源代码审计系统、Search and Replace、Rips 0.与渗透版火狐、BurpSuite、Sqlmap等。

手动调试代码、PHP的弱类型、学习漏洞函数、审计入门总结等内容覆盖了代码审计的实践与理论。弱类型特性、比较符号、数组函数、类型比较与转换等是理解PHP关键点。漏洞函数学习,包括全局变量/超全局变量、SQL注入、代码执行、命令执行、XSS攻击、文件上传、包含漏洞、任意文件操作、变量覆盖与反序列化等。

审计路线建议从简单开始,逐步深入:Demo-综合漏洞靶场-网上审计过的CMS-多入口CMS-单入口CMS-框架-函数缺陷。推荐Demo资源,了解实践与理论结合的重要性。

代码审计-无回显SSRF的奇妙审计之旅

本文探讨了代码审计过程中遇到的一个无回显SSRF漏洞的奇妙审计之旅。此次审计始于一个PHP源码的深度挖掘,通过关注函数curl_exec(),最终定位到了MACCMS 8系统的某个潜在安全风险。

在审计过程中,我们首先从函数curl_exec()出发,深入分析了maccms8\inc\common\function.php文件,发现利用此函数的潜在风险。经过细致的代码查找,我们发现调用getPage()函数的环节存在无过滤情况,这为漏洞的利用埋下了伏笔。

通过追踪调用getPage()的源头,我们找到了一个可能利用的入口点,即在inc\common\function.php的行。这里,传入的$url参数经过了截断拼接,缺乏有效过滤,为我们提供了利用的机会。继续追踪,我们发现savepic()函数可能被利用,它在maccms8\admin\admin_interface.php的第行被调用,且传入参数d_pic可以通过be()函数接收。

be()函数的实现细节在此不再赘述,但它允许通过get或post方式接收参数d_pic。通过分析,我们发现可以利用这一特性构造利用流程,最终定位到实现漏洞利用的关键步骤。

在构造利用流程时,我们关注到在、行的判断条件,以及、行的空值判断,这指向了配置文件config/config.php。通过进一步分析,我们了解到可以通过get或post方式传入参数,实现对网站配置的修改,进而触发漏洞。

通过这一系列操作,我们成功构造了利用流程,尝试访问DNS日志,发现数据新增成功,证实了SQL注入的存在,但未直接与SSRF漏洞相关联。经过多次尝试,我们最终利用了文件写入功能,通过构造文件并测试写入成功,揭示了目录与文件名的特殊关联,进而发现了条件竞争的机会。

利用条件竞争,我们成功读取了文件内容,这一过程展示了深入思考和创新思维的重要性。在审计过程中,我们还发现了文件上传这一潜在利用点,通过构造PHP后缀的马,实现了文件解析和shell获取,进一步丰富了利用手段。

总的来说,这次审计之旅充满了挑战与惊喜,强调了代码审计过程中细致观察、深入分析和灵活思考的重要性。通过这次探索,我们不仅发现了SSRF漏洞的利用途径,还拓宽了利用思路,展现了审计技巧与漏洞利用的紧密结合。

当前市面上的代码审计工具哪个比较好?

1. 第一类:Seay源代码审计系统

这是一款基于C#语言开发的PHP代码安全性审计系统,主要运行于Windows平台。它能发现SQL注入、代码执行、命令执行等多种漏洞,覆盖了常见的PHP安全问题。该软件提供了一键审计、代码调试、函数定位等功能,并支持插件扩展和自定义规则配置。此外,它还具备代码高亮、编码调试转换以及数据库执行监控等强大功能。

2. 第二类:Fortify SCA

Fortify SCA是惠普研发的商业软件产品,专注于源代码的白盒安全审计。作为一款收费软件,它提供了跨平台的Windows、Linux、Unix以及Mac版本。该工具通过内置的五大主要分析引擎对应用软件的源代码进行静态分析。

3. 第三类:RIPS

RIPS是一款基于PHP的开源代码安全审计工具,由国外安全研究员开发。尽管程序体积小巧(仅有KB),但它能调用PHP内置解析器接口token_get_all,并使用Parser进行语法分析,实现跨文件的变量及函数追踪。RIPS在扫描结果中直观地展示漏洞形成过程及变量传递,具有较低的误报率。它能发现SQL注入、XSS跨站、文件包含等多种漏洞,并提供多种样式的代码高亮显示。

西湖论剑-phpems-代码审计

在年的西湖论剑数据安全挑战中,关于PHPEMS的代码审计任务相对基础。参赛者需要利用CVE--漏洞登录系统,该漏洞存在于session.cls.php文件中。这个漏洞允许通过反序列化实现对系统进行操控,尤其是通过strings.cls.php中的getSessionId()方法,其中的decode函数涉及到了密钥CS(在config.inc.php中修改)的解密。

环境搭建步骤包括访问phpems.net/index.php,修改config.inc.php的数据库配置,然后运行pe9.sql文件建立数据库。在代码审计部分,关键点在于理解strings.cls.php中的利用点,特别是encode和decode函数的工作原理。由于key的长度为位,掌握明文段可以帮助计算出key,从而实现解密。

在ev.cls.php部分,可控的sessionip值是攻击链的关键,通过构造session::__destruct()到pdosql::makeUpdate再到pepdo::exec的链路,能够达到修改数据库密码的目标。实战中,利用网上的EXP(Exploit,漏洞利用工具),可以伪造IP地址,并通过创建pdosql对象和操纵makeUpdate函数中的SQL参数来实现漏洞复现。

总结来说,这个挑战的核心在于理解漏洞的细节,尤其是如何控制反序列化参数和潜在的危险函数调用,以执行有效的攻击策略。此外,挑战还提供了丰富的学习资源,如网络安全成长路径、工具包、分析报告等,旨在帮助参赛者和网络安全学习者提升技能。