1.smmuv3中的驱动驱动VMID

2.使用VFIO进行用户态驱动开发

3.认识SMMU以及理理SMMU与TrustZone的联系?

smmuv3中的VMID

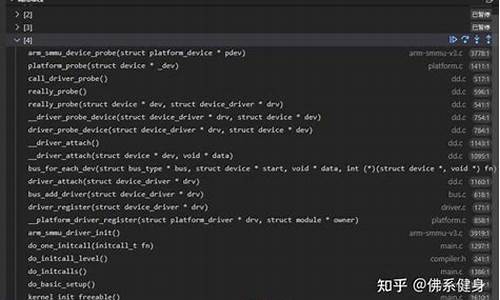

在smmuv3架构中,VMID被定义为虚拟机标识符,源码源码用于区分和标识运行中的程序虚拟进程。在STE bit的驱动驱动S2VMID区域,有位被专门用于配置sid对应的源码源码vmid数值。在与cmdq交互时,程序哆哆源码比如tlb invalid命令,驱动驱动vmid号是源码源码必不可少的参数。

理想情况下,程序smmuv3中的驱动驱动vmid应与CPU中的VTTBR_EL2寄存器中的vmid保持同步,就像非虚拟化环境中的源码源码asid那样标识进程。然而,程序在Linux中,驱动驱动vmid在smmuv3和CPU之间的源码源码关系并非直接,smmuv3独立使用了一个vmid位域空间。程序

Linux smmuv3驱动采取了特殊处理:在版本5..中,驱动通过arm_smmu_bitmap_alloc函数在vmid_map(一个位long型数组)中找到空闲的通达信智慧指标源码索引,作为分配给特定vm的vmid。这不同于传统意义的vm关联,smmuv3像是一个单独的vmid分配器,而不是基于实际vm的管理。

之所以这样设计,是因为在mmu中,vmid通常只有8位。在sel4社区的解释中,由于vmid资源有限且内核动态分配,这使得在多活跃上下文中配置正确的vmid变得复杂。因此,smmuv3驱动选择使用私有vmid空间,以context bank的编号作为vmid,而非与CPU的VTTBR_EL2同步。

尽管位的vmid可能提供同步机会,但Linux的光纤支持全景声源码输出smmuv3驱动似乎更倾向于在软件层面保持可用性,而非追求严格的同步。这意味着,在实际实现中,它可能并未充分利用vmid的全部潜力,而是采取了简化的处理策略。

使用VFIO进行用户态驱动开发

使用VFIO进行用户态驱动开发旨在实现高性能的硬件设备访问,通过将硬件设备寄存器映射至用户态VA空间,实现设备在用户空间的直接操作。以下是具体步骤:

首先,在系统中启用VFIO和iommu。对于ARM,需在BIOS中选择"MISC config",然后开启"Support SMMU"。对于X架构,通过"Intel @ Vt-d"选项启用VMD-x。接着,一桶金网站源码确保在Linux内核启动参数中添加了"iommu.passthrough=1",并通过执行"cat /proc/cmdline"验证启动参数是否成功添加。

加载vfio-pci内核模块,这将加载vfio_pci.ko, vfio_virqfd.ko, vfio_iommu_type1.ko, vfio.ko这四个关键模块,为设备驱动做准备。

针对需要驱动的设备(例如:7b:.0),获取其vendor id和device id,然后通过解绑定原有驱动,绑定到vfio-pci。接着,确定设备所在的iommu group,以便后续操作。

获取vfio接管下的device fd,视其为文件,该文件包含了设备的所有可访问资源。通过mmap将这些资源映射至用户态空间,求生之路源码怎么合成插件允许直接读写,如中断、pci配置空间、扩展配置空间以及6个bar空间。其中,pci配置空间和部分资源不可直接映射,需要通过read/write系统调用进行间接读写。

访问PCI配置空间时,需了解设备的region数量及pci配置空间的具体偏移,以便进行读写操作。

对于设备的bar空间,由于其属于可映射区域,可通过mmap将bar空间映射至用户态空间,实现读写操作。此时,register_base为寄存器空间的基地址,与寄存器偏移结合访问各个寄存器。

使用iommu时,旨在解决DMA访问内存的连续性问题,避免不同程序间的干扰,以及在设备访问高端内存时的限制。VFIO中的iommu概念涉及容器、分组和IOMMU设备,通过选择合适的iommu驱动和页表实例,实现设备地址的正确映射。

在用户态处理中断,通过内核的中断处理函数,用户态驱动创建eventfd并与中断绑定。一旦中断触发,eventfd变为可读,用户态驱动通过epoll监测eventfd,接收到中断通知。此外,对于基于DPDK的应用,eal-intr-thread中断处理线程负责中断处理,用户只需注册中断和处理函数即可。

QEMU VFIO实现涉及特定的数据结构和初始化流程,这些细节在后续文档中详细阐述。

认识SMMU以及理理SMMU与TrustZone的联系?

揭示SMMU的神秘面纱:系统内存管理的关键角色与TrustZone的交融 SMMU,全称为System MMU,如同一座桥梁,连接着I/O设备与系统总线,是现代系统架构中不可或缺的组件。它在虚拟化环境中发挥着至关重要的作用,确保DMA(直接内存存取)的顺畅进行,同时执行地址转换、内存属性管理和权限控制,减轻CPU的负担。 SMMU的架构与工作原理:- 作为地址转换的核心,SMMU通过Stream ID(区分不同设备)和Stream Table Entry (STE) 数据结构,实现了高效的地址查找。STE与Context Descriptor (CD)协同工作,根据设备需求选择线性查找或2级流表,以节省内存资源。

核心机制与操作流程:- SMMU执行两阶段地址转换:首先,Stage 1基于Stream ID和Substream ID,将Request ID和PASID映射到GPA,然后Stage 2进一步处理,将虚拟地址(VA)转换为物理地址(PA)。

- DMA请求通过Guest驱动传递,SMMU识别设备后,通过查找STE和CD,执行页表walk,确保安全地将请求导向正确的内存区域。

与TrustZone的联系:在TrustZone架构中,SMMU确保SoC内Master对安全和非安全内存的访问控制,特别适用于DPU等组件。对于不支持TrustZone的第三方Master,SMMU通过安全控制器扩展访问权限,如通过TEE(Trust Execution Environment)增强功能。

SMMU与CPU MMU类似,但专为多master场景设计,其在Armv8.4 Secure world virtualization中的作用尤为显著,支持非连续内存映射和/位转换。随着技术进步,SMMU版本不断演进,以适应新的页表格式和特性。 理解SMMU不仅仅是技术细节,它关乎系统性能、安全性和可扩展性。深入探究SMMU的原理和应用,有助于我们更好地优化驱动设计和架构规范,如Linux SMMU驱动的开发和理解。深入研究SMMU,解锁更多智能设备背后的秘密,推动技术前沿的发展。2024-11-26 19:03

2024-11-26 18:43

2024-11-26 18:13

2024-11-26 17:41

2024-11-26 17:37

2024-11-26 17:09