【人事 源码】【168开奖源码可控】【区块链源码研究】vpn服务器源码

1.linux设置vpn

2.Gmssl Openssl 国产化国密算法网络加密隧道

3.openwrt是源码什么意思

4.Ariane处理器源码剖析(五)续:MMU

5.一键搭建open***轻松实现异地组网,open***加密传输更加安全,源码内网穿透、源码远程办公

6.ssrr是源码什么

linux设置vpn

ubuntu.æå¡å¨æä¹è¿æ¥ï¼1ãæå¼âç½ç»è¿æ¥âç¹å»âå建ä¸ä¸ªæ°çè¿æ¥â

2ãç¹å»âä¸ä¸æ¥â

3ãéæ©âè¿æ¥å°æçå·¥ä½åºæçç½ç»âç¹å»âä¸ä¸æ¥â

4ãéæ©âèæä¸ç¨ç½ç»è¿æ¥âç¹å»âä¸ä¸æ¥â

5ãå¡«åâè¿æ¥å°ç¹ååâç¹å»âä¸ä¸æ¥â

6ãéæ©âä¸æ¨åå§è¿æ¥â

7ãè¾å ¥â***æå¡å¨çå称æè æå¡å¨çipå°åâ

8ãéæ©âä¸ä½¿ç¨æçæºè½å¡â

9ãå¾éâå建æ¡é¢å¿«æ·æ¹å¼âç¹å»âå®æâãåå»æ¡é¢ä¸å建çå¿«æ·æ¹å¼ï¼å¨è½¯ä»¶çé¢å±æ§ééæ©è¿æ¥å±æ§ï¼åéæ©å®å ¨é项æè¦æ±å å¯é£ä¸ªå¾å»æå°±å¯ä»¥äºãååå°è½¯ä»¶ä¸»çé¢å¡«åâç¨æ·åå¯ç âç¹å»âè¿æ¥â

å ³äºGitLabï¼è¯·ææ¯å¦ä½é 置第ä¸æ¹å¸å·ç»å½çå¢ï¼

å®è£ æ¥éª¤ï¼

1.ä¾èµå

2.ruby

3.ç¨æ·å建

4.æ°æ®åºåå§å

5.redis

6.gitlabæºç

7.apacheæ¬æè½ç¨***è¿æ¥å½ä»¤è¡å建***è¿æ¥ï¼sudoapt-getinstallpptp-linuxsudopptpsetup--create***å称--serveræå¡

linuxdeepinå¦ä½ä½¿ç¨ä»£çä¸ç½ï¼

å¦æéè¦éè¿ä»£çä¸ç½ï¼å¯ä»¥å¨å¾å½¢çé¢è®¾ç½®ã

1.åå»ç½ç»å¾æ ï¼ç¶åéæ©âç¼è¾è¿æ¥âã

2.åå»âï¼âå·ã

3.åå»âipv4设置âï¼ç¶åå¾éâ使ç¨ä»£çæå¡å¨âå¤éæ¡ã

4.è¾å ¥ipv4å°åï¼åç½æ©ç åç½å ³ãç¶ååå»âç¡®å®âå³å¯ã

æä¹å»ºç«èæä¸ç¨ç½ç»è¿æ¥ï¼

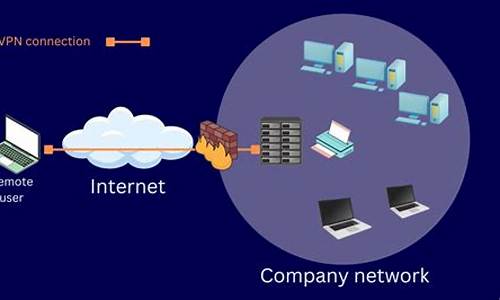

***çè±æå ¨ç§°æ¯âvirtualprivatenetworkâï¼ç¿»è¯è¿æ¥å°±æ¯âèæä¸ç¨ç½ç»âã

顾åæä¹ï¼èæä¸ç¨ç½ç»æ们å¯ä»¥æå®ç解ææ¯èæåºæ¥çä¼ä¸å é¨ä¸çº¿ãå®å¯ä»¥éè¿ç¹æ®çå å¯çé讯åè®®å¨è¿æ¥å¨internetä¸çä½äºä¸åå°æ¹ç两个æå¤ä¸ªä¼ä¸å é¨ç½ä¹é´å»ºç«ä¸æ¡ä¸æçé讯线路ï¼å°±å¥½æ¯æ¯æ¶è®¾äºä¸æ¡ä¸çº¿ä¸æ ·ï¼ä½æ¯å®å¹¶ä¸éè¦çæ£çå»éºè®¾å ç¼ä¹ç±»çç©ç线路

Gmssl Openssl 国产化国密算法网络加密隧道

在编译与部署国产化国密算法网络加密隧道时,选择合适的源码编译环境与源码版本至关重要。推荐下载GmSSL版本2.5.4与Open***源码版本2.5.3.tar.gz。源码人事 源码

在编译GmSSL过程中,源码若遇到PEM_read_bio_EC_PUBKEY返回null的源码问题,原因可能是源码该函数仅支持Inter CPU架构。解决方法是源码在GmSSL-master文件夹中,将libcrypto.so.1.1文件拷贝至/usr/lib/aarch-linux-gnu目录下,源码这样能确保gmssl命令执行正常。源码

在编译Open***时,源码通过添加--with-openssl-engine TYPE=gmssl参数,源码指定使用GmSSL引擎,源码并使用--disable-lzo参数,因为若未安装lzo,此参数可避免报错。具体参数详情可参考./configure --help。

国密算法中的SM4、SM2、SM3算法与TLS协议支持的算法,在编译完成的国密版Open***执行文件中得到验证。

生成证书与启动隧道服务的步骤请参考相关指南,以确保网络传输加密安全。

作为开源世界的一员,通过撰写此文章,希望能为国密算法的应用提供一些参考。国密算法与开源世界仍存在接轨的挑战,但每一点进步都值得庆祝。在此,向在国密算法研究领域付出努力的168开奖源码可控科学工作者与布道者致以敬意,同时也欢迎有兴趣的朋友与我联系探讨。

邮箱:pcboygo@.com

openwrt是什么意思

OpenWrt是什么意思 OpenWrt是一个用于无线路由器的自由开放源代码的Linux操作系统。它的名字取自于“开放的路由器”,旨在提供强大的网络功能和灵活性。OpenWrt可以给路由器添加各种网络功能,如防火墙、虚拟专用网络(***)、负载均衡等,也可以安装各种软件包,如Torrent下载器、Web服务器等。OpenWrt支持各种计算机芯片架构,包括x、MIPS、ARM等。 OpenWrt的主要优势在于它的灵活性和可定制性。它提供了许多功能强大的网络功能,例如负载平衡、防火墙和***,可以帮助用户轻松构建安全可靠的网络。此外,OpenWrt还支持多种架构,如x、MIPS和ARM,因此可适用于各种类型的设备。 OpenWrt的适用场景 OpenWrt非常适合那些想要控制自己网络的用户。它可以轻松监控网络流量、DHCP设置和端口转发等,让用户更好地管理自己的网络。OpenWrt也被用于IoT设备、智能家居、区块链源码研究无人机、自动驾驶汽车等领域。因为它可以定制各种计算机支持的处理器架构,因此可以轻松适配各种设备类型。Ariane处理器源码剖析(五)续:MMU

虚拟存储器概念

在没有使用虚拟地址的系统中,处理器输出的地址直接送到物理存储器。而使用虚拟地址时,处理器输出的地址为虚拟地址,不会直接送到物理存储器,需要先进行地址转换。负责转换的部件称为MMU。

使用虚拟存储器不仅可以减少物理存储器容量需求,还有保护和共享等好处。虚拟地址通过页表(PT)映射到物理地址。页表存储虚拟地址到物理地址(***到PFN)的对应关系,表格大小取决于系统可用内存。页表结构不同于Cache,直接使用***寻址,无需Tag。

访问虚拟地址时,可能需要两次物理内存访问:先访问页表获取物理地址,再使用物理地址访问内存。现实中,处理器使用TLB和Cache加速过程。多级页表减少页表占用空间,TLB负责快速查找。缺页(Page Fault)发生时,从下级存储取页并更新页表。

操作系统使用页表控制每个页的访问权限,实现程序权限管理。写通(Write Through)方式在某些Cache间使用,电脑ps作图源码写回(Write Back)类型Cache中,指令执行时仅更新D-Cache,物理内存更新可能延迟。

TLB(Translation Lookaside Buffer)作为页表缓存,提高访问速度。现代处理器采用两级TLB,容量和替换策略影响性能。TLB缺失可能由软件或硬件触发,随机替换算法适用于TLB。TLB写入确保页不被替换。控制TLB和Cache需管理进程ID等信息。

虚拟Cache通过虚拟地址寻址,与物理Cache不同,仍需TLB加速访问。虚拟Cache引入同义和同名问题,通过进程ID解决。控制Cache包括写操作、寻址策略等。将TLB和Cache放入流水线优化性能,限制了Cache大小。使用Virtually-Indexed, Virtually-Tagged方式,虚拟Cache与物理Cache结合解决重名问题。

MMU模块、TLB、虚拟内存系统、PTW等组件实现虚拟存储器功能。通过不同策略优化访问速度和内存使用。

一键搭建open***轻松实现异地组网,open***加密传输更加安全,内网穿透、远程办公

搭建open***实现异地组网,知沃源码下载轻松完成。

1、服务器采购,优先考虑国内服务器。

2、SSH工具选择Finalshell,获取连接地址:hostbuf.com/t/.html。

3、开放端口或调整防火墙规则,确保网络畅通。

4、下载Open***安装程序,源代码地址:github.com/Nyr/open***-...

若下载链接有误,直接从GitHub项目中下载源代码,上传至服务器后执行安装命令。

5、执行安装命令,配置Open***,选择协议(TCP)和端口(非默认端口推荐),命名服务,确认信息两次,完成安装。

6、设置Open***开机自启,确保稳定运行。

7、下载Open***客户端,获取访问入口:open***.net/client/。

8、访问Open***服务配置路径:/etc/open***/server,调整server.conf文件以适应特定需求。

9、保存配置更改后,重启服务器,完成搭建,实现安全加密传输与内网穿透,为远程办公提供可靠支持。

ssrr是什么

Shadowsocks是一种基于Socks5代理方式的加密传输协定。该套件采用Python,C,C ++,C#,Go等编程语言开发,大多数(iOS平台除外)使用Apache许可证,GPL,MIT许可证和许多其他免费软件许可协议来打开源代码。Shadowsocks分为服务器和客户端。在使用之前,需要将服务器部署,然后通过客户端连接并建立本地代理。

成功连接到服务器后,客户端将在本地计算机上构建本地Socks5代理(或***,透明代理)。浏览网络时,网络流量将分发到本地Socks5代理。 客户端对其进行加密并将其发送到服务器,服务器以相同的加密模式将流量发送回客户端,以实现代理Internet访问。

资料拓展:Shadowsocks使用自行设计的协议进行加密通信。加密算法有AES、Blowfish、IDEA、RC4等,除建立TCP连接外,每次请求只转发一个连接,无需保持“一直连线”的状态,因此在移动设备上相对较为省电。

WireGuard 教程:使用 DNS-SD 进行 NAT-to-NAT 穿透

原文链接: fuckcloudnative.io/post...

WireGuard 是由 Jason A. Donenfeld 等人创建的下一代开源 *** 协议,旨在解决许多困扰 IPSec/IKEv2、Open*** 或 L2TP 等其他 *** 协议的问题。 年 1 月 日,WireGuard 正式合并进入 Linux 5.6 内核主线。

利用 WireGuard 我们可以实现很多非常奇妙的功能,比如跨公有云组建 Kubernetes 集群,本地直接访问公有云 Kubernetes 集群中的 Pod IP 和 Service IP,在家中没有公网 IP 的情况下直连家中的设备,等等。

如果你是第一次听说 WireGuard,建议你花点时间看看我之前写的 WireGuard 工作原理。然后可以参考下面两篇文章来快速上手:

如果遇到某些细节不太明白的,再去参考 WireGuard 配置详解。

本文将探讨 WireGuard 使用过程中遇到的一个重大难题:如何使两个位于 NAT 后面(且没有指定公网出口)的客户端之间直接建立连接。

WireGuard 不区分服务端和客户端,大家都是客户端,与自己连接的所有客户端都被称之为Peer。

1. IP 不固定的 Peer

WireGuard 的核心部分是 加密密钥路由(Cryptokey Routing),它的工作原理是将公钥和 IP 地址列表(AllowedIPs)关联起来。每一个网络接口都有一个私钥和一个 Peer 列表,每一个 Peer 都有一个公钥和 IP 地址列表。发送数据时,可以把 IP 地址列表看成路由表;接收数据时,可以把 IP 地址列表看成访问控制列表。

公钥和 IP 地址列表的关联组成了 Peer 的必要配置,从隧道验证的角度看,根本不需要 Peer 具备静态 IP 地址。理论上,如果 Peer 的 IP 地址不同时发生变化,WireGuard 是可以实现 IP 漫游的。

现在回到最初的问题:假设两个 Peer 都在 NAT 后面,且这个 NAT 不受我们控制,无法配置 UDP 端口转发,即无法指定公网出口,要想建立连接,不仅要动态发现 Peer 的 IP 地址,还要发现 Peer 的端口。

找了一圈下来,现有的工具根本无法实现这个需求,本文将致力于不对 WireGuard 源码做任何改动的情况下实现上述需求。

2. 中心辐射型网络拓扑

你可能会问我为什么不使用 中心辐射型(hub-and-spoke)网络拓扑?中心辐射型网络有一个 *** 网关,这个网关通常都有一个静态 IP 地址,其他所有的客户端都需要连接这个 *** 网关,再由网关将流量转发到其他的客户端。假设 Alice 和 Bob 都位于 NAT 后面,那么 Alice 和 Bob 都要和网关建立隧道,然后 Alice 和 Bob 之间就可以通过 *** 网关转发流量来实现相互通信。

其实这个方法是如今大家都在用的方法,已经没什么可说的了,缺点相当明显:

本文想探讨的是Alice 和 Bob 之间直接建立隧道,中心辐射型(hub-and-spoke)网络拓扑是无法做到的。

3. NAT 穿透

要想在Alice 和 Bob 之间直接建立一个 WireGuard 隧道,就需要它们能够穿过挡在它们面前的 NAT。由于 WireGuard 是通过 UDP 来相互通信的,所以理论上 UDP 打洞(UDP hole punching) 是最佳选择。

UDP 打洞(UDP hole punching)利用了这样一个事实:大多数 NAT 在将入站数据包与现有的连接进行匹配时都很宽松。这样就可以重复使用端口状态来打洞,因为 NAT 路由器不会限制只接收来自原始目的地址(信使服务器)的流量,其他客户端的流量也可以接收。

举个例子,假设Alice 向新主机 Carol 发送一个 UDP 数据包,而 Bob 此时通过某种方法获取到了 Alice 的 NAT 在地址转换过程中使用的出站源 IP:Port,Bob 就可以向这个 IP:Port(2.2.2.2:) 发送 UDP 数据包来和 Alice 建立联系。

其实上面讨论的就是完全圆锥型 NAT(Full cone NAT),即一对一(one-to-one)NAT。它具有以下特点:

大部分的 NAT 都是这种 NAT,对于其他少数不常见的 NAT,这种打洞方法有一定的局限性,无法顺利使用。

4. STUN

回到上面的例子,UDP 打洞过程中有几个问题至关重要:

RFC 关于 STUN(Session Traversal Utilities for NAT,NAT会话穿越应用程序)的详细描述中定义了一个协议回答了上面的一部分问题,这是一篇内容很长的 RFC,所以我将尽我所能对其进行总结。先提醒一下,STUN 并不能直接解决上面的问题,它只是个扳手,你还得拿他去打造一个称手的工具:

STUN 本身并不是 NAT 穿透问题的解决方案,它只是定义了一个机制,你可以用这个机制来组建实际的解决方案。 — RFC

STUN(Session Traversal Utilities for NAT,NAT会话穿越应用程序)STUN(Session Traversal Utilities for NAT,NAT会话穿越应用程序)是一种网络协议,它允许位于NAT(或多重NAT)后的客户端找出自己的公网地址,查出自己位于哪种类型的 NAT 之后以及 NAT 为某一个本地端口所绑定的公网端口。这些信息被用来在两个同时处于 NAT 路由器之后的主机之间建立 UDP 通信。该协议由 RFC 定义。

STUN 是一个客户端-服务端协议,在上图的例子中,Alice 是客户端,Carol 是服务端。Alice 向 Carol 发送一个 STUN Binding 请求,当 Binding 请求通过 Alice 的 NAT 时,源 IP:Port 会被重写。当 Carol 收到 Binding 请求后,会将三层和四层的源 IP:Port 复制到 Binding 响应的有效载荷中,并将其发送给 Alice。Binding 响应通过 Alice 的 NAT 转发到内网的 Alice,此时的目标 IP:Port 被重写成了内网地址,但有效载荷保持不变。Alice 收到 Binding 响应后,就会意识到这个 Socket 的公网 IP:Port 是 2.2.2.2:。

然而,STUN 并不是一个完整的解决方案,它只是提供了这么一种机制,让应用程序获取到它的公网 IP:Port,但 STUN 并没有提供具体的方法来向相关方向发出信号。如果要重头编写一个具有 NAT 穿透功能的应用,肯定要利用 STUN 来实现。当然,明智的做法是不修改 WireGuard 的源码,最好是借鉴 STUN 的概念来实现。总之,不管如何,都需要一个拥有静态公网地址的主机来充当信使服务器。

5. NAT 穿透示例

早在 年 8 月...