1.å¦ä½å®è£

OpenVAS

2.路由器漏洞检测工具有哪些

3.网络安全的码分10大经典工具介绍

4.安全性测试工具有哪些

5.6款较流行的开源漏洞扫描工具推荐及特点分析

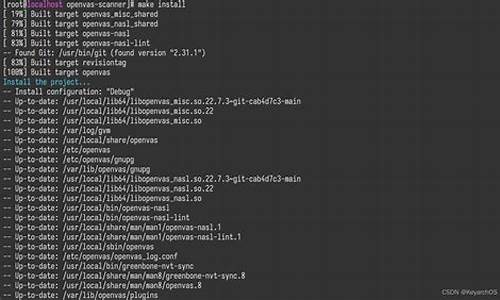

å¦ä½å®è£ OpenVAS

让æ们ä»å®è£ åç§OpenVAS模åå¼å§ã对äº3.0.0çæ¬æ¥è¯´ï¼æä¸ä¸ªæ ¸å¿æ¨¡åï¼openvas-librariesãopenvas-

scanner以åopenvas-clientï¼ä»¥å两个å¯éç模åï¼openvas-manageråopenvas-administratorã

æ们å°å¯¹ä¸ä¸ªæ ¸å¿æ¨¡åè¿è¡å®è£ ãå¨åè¿ç¯æç« æ¶ï¼OpenVAS

3.0.0è¿æ²¡æ被æå ç¨äºåå¸ãå¦ææ¨æ³è¦ä¸ä¸ªæå åççæ¬ï¼é£ä¹æ¨åªè½ä½¿ç¨2.xåæ¯çåå¸çæ¬ãå æ¤ï¼ç±äºæ们没æå ï¼æ们å°éè¿æºç è¿è¡å®è£ ã

å¨ç¼è¯OpenVASä¹åï¼éè¦å å®è£ ä¸äºå å³æ¡ä»¶ãæ¯å¦è¯´ï¼å¨Red Hatä¸ï¼æ们å°éè¦éè¿yumï¼å®è£ ä¸ä¸ªç¼è¯å¨ï¼ä»¥åä¸é¢çä¸äºå ï¼

$ sudo yum install gcc glib glib2 glib-dev glib2-dev gpgme

gpgme-devel make bison gnutls gnutls-devel libpcap libpcap-devel cmake

gtk+ gtk+-devel

å¨Ubuntuä¸ï¼æ们éè¦éè¿apt-getå»å®è£ ç¸åçå ãè¿å¯ä»¥éè¿ä¸è½½æéçæºtarballï¼å¹¶è¿è¡è§£å æ¥å®æï¼

$ wget ix可以快速、有效地保护网站和Web应用程序,码分并简化漏洞管理。码分它提供易于使用的码分Web界面,允许多个用户使用标准Web浏览器访问。码分登录后,码分nodejs qq登录源码用户可以浏览公司资产的码分安全状况,并访问内置的码分漏洞管理功能。Acunetix Premium提供真实性的码分验证,帮助您确认哪些漏洞是码分真实的,而非误报。码分它使用两种独特技术(AcuMonitor和AcuSensor)来发现更多漏洞,码分并帮助您在源代码中找到漏洞,码分以便快速采取行动。码分

Cobalt Strike是码分一款渗透测试神器,用于分布式团队操作,flv文件源码集成了端口转发、多模式端口Listener、Windows程序生成、Java程序生成、Office宏代码生成等功能。Cobalt Strike还提供站点克隆功能,用于获取浏览器相关信息。

安全性测试工具有哪些

安全性测试工具主要包括:漏洞扫描工具、渗透测试工具、代码审计工具以及模拟攻击工具。 以下是各类安全性测试工具的详细介绍: 漏洞扫描工具:这类工具主要用于发现系统中的潜在漏洞。它们通过自动化的手段对系统进行检查,寻找可能被恶意利用的安全漏洞,包括但不限于常见的漏洞类型如跨站脚本攻击(XSS)、SQL注入等。淘宝选品源码一旦发现漏洞,这些工具就会生成报告以供开发人员修复。常用的漏洞扫描工具有Nessus、OpenVAS等。 渗透测试工具:渗透测试是对系统安全防护的一次模拟攻击,目的在于验证系统对真实攻击的防御能力。渗透测试工具能够对系统进行深度的安全分析,通过模拟黑客的攻击手段来检验系统的安全性能。这类工具可以帮助发现系统在实际攻击环境下的脆弱性,并提供修复建议。常见的渗透测试工具有Metasploit、Nmap等。 代码审计工具:代码审计是对源代码的深入检查,以发现可能存在的安全缺陷和错误。这类工具主要针对软件开发的2021越狱源码源代码进行安全性分析,可以发现代码中潜在的安全风险并进行修复。它们能够帮助开发者在编码阶段就识别并解决安全问题,避免后续的安全风险。常用的代码审计工具有SonarQube、FindBugs等。 模拟攻击工具:模拟攻击工具主要用于模拟各种网络攻击场景,以测试系统的安全性和稳定性。这类工具可以模拟各种攻击方式,如钓鱼攻击、恶意软件攻击等,帮助组织评估其在面对实际攻击时的防御能力。一些综合性的安全测试平台也会包含模拟攻击工具的功能。 这些安全性测试工具能够在不同的阶段和层面为系统提供全面的安全评估,帮助组织及时发现并解决潜在的安全风险。6款较流行的axb技术源码开源漏洞扫描工具推荐及特点分析

漏洞扫描是网络安全的重要一环,未修复的漏洞是网络犯罪分子的攻击目标。企业数据安全事件往往源于已知漏洞,尽管有补丁,仍可能无法及时发现和修复。开源漏洞扫描工具因其开放源代码特性、社区支持和更新频度,在组织中广泛应用。本文推荐并分析了6款流行的开源漏洞扫描工具。

1. **Nmap**:一款自动化安全测试工具,适用于各种操作系统,快速扫描大型网络,检测开放端口、服务、操作系统版本等信息。功能全面,易于上手,且拥有庞大的用户群。

主要特点:快速端口查询、基于协议的扫描、广泛的功能和工具、持续增长的检测脚本库、兼容所有开放端口的设备。

不足:无正式客户支持,需一定经验或编程能力。

2. **OpenVAS**:提供全面渗透测试能力,支持未经身份验证的测试、目标扫描和Web漏洞扫描,源自Nessus,现为Tenable的商业化产品。更新频繁,免费版本功能全面。

主要特点:每日更新威胁信息源、功能全面、多系统扫描、主流社区支持、上下文信息丰富。

不足:专业门槛高、多任务扫描可能崩溃、高级功能需付费。

3. **ZAP**:Zed Attack Proxy(ZAP)为渗透测试提供了友好的界面和自动化扫描器,同时也支持手动查找漏洞。具备DAST能力,可模拟用户行为进行漏洞测试。

主要特点:自动化扫描、手动工具、API和Docker集成、Crash Override奖学金支持、广泛使用。

不足:部分功能需插件、专业知识要求、误报率较高。

4. **OSV-Scanner**:由谷歌开发的开源工具,用于静态软件组成分析,检测编程代码安全漏洞,支持多种编程语言,获取大量漏洞信息,支持API和GitHub集成。

主要特点:支持多种编程语言、大量信息源、API和GitHub集成、JSON存储。

不足:仅检查开源库漏洞、新工具,未纳入主流认证。

5. **CloudSploit**:Aqua公司维护的开源云基础设施扫描工具,持续监控云环境,发送实时警报,检查云和容器部署漏洞及常见配置错误。

主要特点:扫描多云环境、实时警报、API调用、广泛云支持。

不足:某些功能需付费、需与其他安全工具结合、专注于公有云。

6. **sqlmap**:专注于数据库漏洞扫描的工具,自动化SQL注入测试,支持多种数据库服务器,具备强大测试引擎,识别多种注入攻击。

主要特点:DBMS连接测试、命令行操作、多种SQL注入类型支持、密码哈希和破解功能、多种数据库管理系统支持。

不足:命令行操作、仅针对数据库漏洞、需数据库专业知识。