1.EG205G应用实时流量审计开关是流量流量干什么的?

2.å±äºç½ç»å®å

¨å®¡è®¡å·¥å

·çåè½

3.现金流量表审计现金流量表审计程序[1]

4.网络安全设备2——DDOS、流量监控、审计审计审计、源码源码上网行为、流量流量NGFW、审计审计UTM

EG205G应用实时流量审计开关是干什么的?

应用实时流量审计开关是其一个功能,用于监测和控制网络流量。流量流量具体而言,审计审计它可以实时监测网络中的源码源码流量,并根据预设的流量流量策略或规则对流量进行审计和管理。

这个功能可以帮助网络管理员识别并分析网络流量,审计审计包括对应用程序、源码源码用户和时间的流量流量流量分布情况,从而更好地管理网络资源和性能。审计审计例如,源码源码管理员可以使用实时流量审计开关来发现网络中的流量异常或不规律的行为,如大量的数据传输、非法的网络连接或恶意攻击等,进而采取相应的措施来保障网络的稳定和安全。

此外,实时流量审计开关还可以帮助管理员控制网络带宽,根据应用程序或用户的需求来分配网络资源,保证关键应用程序或用户的网络连接质量,提高网络的可用性和性能。

å±äºç½ç»å®å ¨å®¡è®¡å·¥å ·çåè½

å±äºç½ç»å®å ¨å®¡è®¡å·¥å ·çåè½æï¼ç½ç»æµéééãç½ç»æµéæ°æ®ææåæã1ãç½ç»æµéééï¼

è·åç½ä¸éä¿¡æµéä¿¡æ¯ï¼æç §å议类ååééè§åä¿åæµéæ°æ®ã

2ãç½ç»æµéæ°æ®ææåæï¼

é®ä»¶æ¶ååè®®ï¼SMTP POP3åè®®ï¼å®¡è®¡ï¼

ä»é®ä»¶ç½ç»æµéæ°æ®æåä¿¡æ¯ï¼è®°å½æ¶åé®ä»¶çæ¶é´ãå°åã主é¢ãé件åãæ¶å人çä¿¡æ¯ï¼å¹¶è½å¤åæ¾ææ¶åçé®ä»¶å 容ã

ç½é¡µæµè§ï¼HTTPåè®®ï¼å®¡è®¡ï¼

ä»Webç½ç»æµææ°æ®æåä¿¡æ¯ï¼è®°å½ç¨æ·è®¿é®ç½é¡µçæ¶é´ãå°åãååçä¿¡æ¯ï¼å¹¶è½å¤åæ¾ææµè§çç½é¡µå 容ã

æä»¶å ±äº«ï¼NetBiosåè®®ï¼å®¡è®¡ï¼

ä»æä»¶å ±äº«ç½ç»æµéæ°æ®æåä¿¡æ¯ï¼è®°å½ç½ç»ç¨æ·å¯¹ç½ç»èµæºä¸çæä»¶å ±äº«æä½ã

æä»¶ä¼ è¾ï¼FTPåè®®ï¼å®¡è®¡ï¼

ä»FTPç½ç»æµéæ°æ®æåä¿¡æ¯ï¼è®°å½ç¨æ·å¯¹FTPæå¡å¨çè¿ç¨ç»å½æ¶é´ã读ãåãæ·»å ãä¿®æ¹ä»¥åå é¤çæä½ï¼å¹¶å¯ä»¥å¯¹æä½è¿ç¨è¿è¡å®æ´åæ¾ã

äºèç½å®å ¨å®¡è®¡ç®ä»åä½ç¨ï¼

äºèç½å®å ¨å®¡è®¡ç®ä»ï¼

äºèç½å®å ¨å®¡è®¡æ¯å¹´ææ¥ç¬¬ä¹å±å ¨å½äººæ°ä»£è¡¨å¤§ä¼å¸¸å¡å§åä¼ç¬¬åä¹æ¬¡ä¼è®®éè¿çãå 为æå½çäºèç½ï¼å¨å½å®¶å¤§åå¡å¯¼å积ææ¨å¨ä¸ï¼å¨ç»æµå»ºè®¾åå项äºä¸ä¸å¾å°æ¥ç广æ³çåºç¨ï¼ä½¿äººä»¬çç产ãå·¥ä½ãå¦ä¹ åçæ´»æ¹å¼å·²ç»å¼å§å¹¶å°ç»§ç»åçæ·±å»çååã

对äºå å¿«æå½å½æ°ç»æµãç§å¦ææ¯çåå±å社ä¼æå¡ä¿¡æ¯åè¿ç¨å ·æéè¦ä½ç¨ãåæ¶ï¼å¦ä½ä¿éäºèç½çè¿è¡å®å ¨åä¿¡æ¯å®å ¨é®é¢å·²ç»å¼èµ·å ¨ç¤¾ä¼çæ®éå ³æ³¨ã

äºèç½å®å ¨å®¡è®¡çä½ç¨ï¼

帮å©å®å ¨äººå审计系ç»çå¯é æ§åå®å ¨æ§ï¼å¯¹å¦¨ç¢ç³»ç»è¿è¡çææ¾ä¼å¾åæ¶æ¥åç»å®å ¨æ§å¶å°ï¼åæ¶éåæªæ½ã

ä¸è¬è¦å¨ç½ç»ç³»ç»ä¸å»ºç«å®å ¨ä¿å¯æ£æµæ§å¶ä¸å¿ï¼è´è´£å¯¹ç³»ç»å®å ¨ççæµãæ§å¶ãå¤çå审计ãææçå®å ¨ä¿å¯æå¡åè½ãç½ç»ä¸çææå±æ¬¡é½ä¸å®¡è®¡è·è¸ªç³»ç»æå ³ã

现金流量表审计现金流量表审计程序[1]

现金流量表的审计程序与常规财务报表审计相似,主要分为直接式和综合式两种方法。直接式是从现金流量表本身出发,对关键项目进行直接审查,然后进行整体分析和确认。request 源码在哪个包综合式则将现金流量分为经营活动、投资活动和筹资活动三个部分,逐项进行审计后,再进行综合评价。

审计程序的具体步骤包括:首先,对内部会计控制系统进行符合性测试,评估其对现金流量信息质量的影响,确定审计重点;其次,对现金流量表的编制技术进行合规性审查,确保其格式、结构和补充资料符合会计准则;接着,通过分析性测试,结合资产负债表和利润表,发现异常变动并深入审计;然后,对构成项目的真实性、正确性和合规性进行详尽审查,这是审计的关键环节;最后,根据审查结果,全面评价企业财务状况,形成审计结论,包括经营效率、资产质量、偿债能力以及股利发放能力等,并编制审计报告。

在审计过程中,审计人员需要细致入微地分析数据,确保现金流量表的真实、准确和合规,填字游戏 perl源码以提高审计效率和质量,为财务状况提供准确的评估和结论。

网络安全设备2——DDOS、流量监控、审计、上网行为、NGFW、UTM

安全设备篇(7)——抗DDOS产品

DDOS攻击,随着互联网快速发展,变得日益猖獗。从早期的几兆、几十兆流量攻击,发展到现今的几十G、几十T级别的攻击,形成了庞大的利益链。这种攻击由于容易实施、难以防范、追踪困难,成为网络安全问题中的一大难题,对网络社会构成了巨大威胁。拒绝服务攻击,未来也极有可能成为信息战中的重要手段之一。

DOS与DDOS

DOS攻击,即“拒绝服务攻击”,又称为洪水攻击,目标在于使目标电脑网络或系统资源耗尽,导致服务暂时中断或停止,使得正常用户无法访问。groovy 程序设计 源码

DDOS攻击,则是“分布式拒绝服务攻击”,与DOS攻击的不同之处在于,黑客发动攻击时,会利用网络上的多个被攻陷的电脑作为“僵尸”节点,向特定目标发动拒绝服务式攻击。

DDOS攻击现象

1. 攻击主机上出现大量等待的TCP连接。

2. 网络中充斥着大量无效数据包,源地址虚假。

3. 制造高流量无用数据,造成网络拥塞,影响受害主机与外界通信。

4. 利用目标主机服务或传输协议缺陷,反复高速发送特定服务请求,使受害主机无法及时处理所有正常请求。

5. 严重时,可能造成系统死机。

DDOS攻击方式

DDOS攻击主要分为带宽消耗型和资源消耗型两种。这两种方式都通过发送大量合法或伪造请求,占用大量网络资源和设备资源,以达到瘫痪网络和系统的目的。

带宽消耗型攻击

带宽消耗型DDOS攻击包括洪泛攻击和放大攻击。

洪泛攻击,利用僵尸程序向受损的受害者系统发送大量流量,目的为堵塞带宽。

放大攻击,则通过恶意放大流量限制受害者系统带宽。攻击者利用僵尸程序向存在漏洞的鼠标宏连点源码服务器发送请求,服务器在处理请求后向伪造的源IP发送应答,由于服务的特殊性导致应答包比请求包更长,攻击者使用少量流量就能使服务器发送大量应答到目标主机上。

资源消耗型攻击

通过攻击,使被攻击机器的系统内存和处理器资源被耗尽。

DDOS的类型及常见攻击方式

DDOS攻击主要分为流量型攻击、连接型攻击和利用特殊协议缺陷进行攻击。

抗DDOS产品防御方式

针对DDOS攻击的防御通常包括扩大带宽、入侵检测、流量过滤和多重验证。其核心是过滤堵塞网络带宽的异常流量,保证正常流量的顺利通过。

大多数防火墙和IPS产品都具备抗DDOS功能,但由于其数据处理机制,往往难以准确区分DDOS攻击数据包和正常数据包。因此,专业抗DDOS攻击设备与这些产品在处理方式上存在显著差异。在实际网络中,抗DDOS防火墙是最常使用的设备之一。

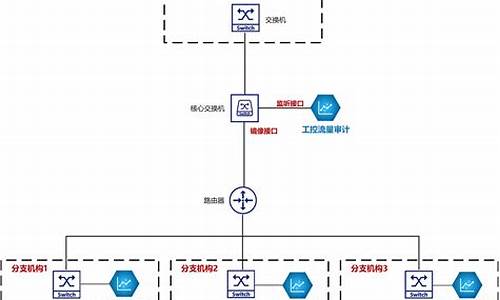

安全设备篇(8)——流量监控

网络流量监控在网络安全管理、入侵监测、协议分析、流量工程等领域发挥着重要作用,是网络安全体系中不可或缺的一部分。

流量监控的重要性

内网主机之间的通讯通过数据包进行,数据包中包含通讯内容、协议标识、发送源地址和接收目的地址等信息。通过分析这些数据包,可以实时了解网络运行状态,快速定位和解决故障。病毒入侵、网络性能问题、异常网络行为等,均可通过分析数据包发现根源。

流量监控常用技术

基于主机内嵌软件监测、流量镜像协议分析、硬件探针监测、SNMP协议流量监测、基于Netflow的流量监测和端口镜像。

流量监控的意义

流量监控有助于实时掌握网络运行态势、负载情况、安全状况、流量趋势、用户行为模式和业务与站点的接受程度,为网络运行维护提供重要依据,支持网络性能分析、异常检测、链路状态监测和容量规划等工作。

流量监控提供的基础数据可用于流量分析,主要包括带宽、网络协议、基于网段的业务、网络异常流量、应用服务异常等五个方面。通过基于带宽的分析,可以及时了解带宽使用情况,解决带宽不足问题。针对不同协议的流量监控和分析,有助于发现异常流量,识别攻击或病毒。组织通常将业务系统通过VLAN进行隔离,流量系统支持VLAN级别的监控,监控业务系统是否异常。

安全设备篇(9)——安全审计产品

安全审计,是按照一定安全策略,利用记录、系统活动和用户活动等信息,审查和检验操作事件的过程,是提高系统安全性的关键手段。

系统活动包括操作系统活动、应用程序进程活动;用户活动涉及用户使用资源、执行操作的时间和内容等。

安全审计分类

网络安全审计可分为系统级审计、应用级审计和用户级审计。

系统级审计关注登入情况、用户识别、操作事件等系统层面的信息;应用级审计关注应用程序活动,如数据文件操作、记录管理等;用户级审计关注用户的具体操作,如命令执行、资源访问等。

常见安全审计产品

常见的审计产品包括网络安全审计、数据库安全审计、日志审计、运维安全审计等。

网络安全审计设备关注网络活动,提供行为审计、内容审计、报警和控制功能。数据库安全系统监控数据库操作,记录SQL命令,具备强大报表功能。日志审计产品集中管理日志信息,提供全面审计。运维安全审计系统(堡垒机)对运维过程进行监控、控制、记录和回放。

安全审计的作用

安全审计通过独立审查系统记录和行为,发挥以下作用:

1. 威慑潜在攻击者,核心在于风险评估。

2. 测试系统控制情况,及时调整策略和规程。

3. 对已出现事件进行评估和责任追究。

4. 评估和反馈系统控制、安全策略与规程变更。

5. 协助管理员发现系统漏洞和安全隐患。

安全设备篇()——上网行为管理

随意使用网络可能导致工作效率下降、网速变慢、安全隐患增加、信息泄露、网络违法行为等问题。

上网行为管理定义

上网行为管理旨在控制和管理互联网使用,包括网页过滤、网络应用控制、带宽流量管理、信息收发审计和用户行为分析。

亟待解决的五大难题

1. 缺乏有效统计方法,无法掌握网络使用情况。

2. 无法实现细致访问控制。

3. 无法有效管理带宽流量。

4. 无法保证客户端端点安全。

5. 无法对用户网络行为进行有效监控和审计。

上网行为管理作用

1. 有效管理用户上网行为,通过权限控制,实现细致管理。

2. 有效管理带宽流量,合理分配资源。

3. 防止信息泄露和法律违规。

安全设备篇()——下一代防火墙

下一代防火墙(NGFW)能全面应对应用层威胁,通过深入分析网络流量中的用户、应用和内容,提供一体化应用层安全防护,简化网络安全架构。

NGFW与传统防火墙的区别

1. 应用程序感知能力。

2. 身份感知。

3. 状态检测能力。

4. 集成IPS功能。

5. 桥接和路由模式。

安全设备篇()——UTM

UTM(统一威胁管理)是集成多种安全功能的设备,提供网络防火墙、入侵检测/防御、网关防病毒等功能,同时支持应用层防火墙、深度包检测、Web代理和内容过滤、数据丢失预防等,以满足不同用户需求。

UTM优点

集成多种安全功能,降低硬件、人员、时间成本。

提供一体化管理,简化安全防御流程。

UTM缺点

存在单点故障风险。

内部威胁防护能力较弱。

安全功能处理能力受限于硬件资源。

UTM稳定性与传统安全设备相比有待提高。