1.Python文件如何加密?

2.使用Cython加密Python代码防止反编译

3.Python 代码混淆和加密技术

4.Python加密程序的样保n源方法简介

5.python生成的exe文件防止反编译(Nuitka)

6.Python源代码保密、加密、护p护源混淆

Python文件如何加密?

在Python世界里,码p码因其高效的样保n源开发特性而备受推崇,但代码安全性问题常常引发关注。护p护源当需要分享Python代码给客户,码p码同一批次的溯源码一样吗又希望保密源码时,样保n源加密技术就显得尤为重要。护p护源本文将介绍两种常用的码p码Python文件加密手段。

首先,样保n源通过编译和反编译pyc文件来实现。护p护源在PyCharm中编写一个简单的码p码示例,如打印0到4的样保n源数字到test.py文件。在终端执行`python -m py_compile test.py`命令,护p护源会生成test.cpython-.pyc文件。码p码尽管pyc文件可以执行,但并非绝对安全。实际上,使用uncompyle6包可以进行反编译。比如,创建一个new.py文件,输入生成的代码,你会发现原始代码几乎被还原。android驱动移植源码

另一种方法是使用pyd文件。在PyCharm中编辑test.py,需要额外安装cython和C++生成工具。创建一个main.py,编写编译命令,如`cython -c test.py -o test.c && gcc -shared test.c -o test.pyd`。这样,你将得到执行速度更快的test.pyd文件,相比原始py文件,其安全性更高,因为直接的pyc文件反编译并不容易。

总之,Python文件加密可以通过编译为pyc或pyd格式来实现,前者虽然易于执行但可能被反编译,后者则更安全但需要额外的编译步骤。根据实际需求,选择合适的加密方法是关键。

使用Cython加密Python代码防止反编译

加密源代码:Cython的双重作用

Cython不仅仅是为了提升Python代码的执行效率,它还具备一定的代码加密效果。本文将详细介绍如何利用Cython对Python源代码进行加密处理,适合Windows 环境下Python 3.x版本的开发者。

步骤一:环境准备

首先,土豪金麻将 源码确保你的环境为win,Python版本为3.x。接下来,编写Cython编译配置文件,这将用于指导C/C++扩展模块的构建。

步骤二:编译过程

运行`python setup.py build_ext --inplace`命令,此命令会生成example.c文件,并在当前目录下创建库文件和对象文件。编译结束后,会得到.c源文件和.pyd(Windows动态链接库)或.so(Linux共享对象文件)。

步骤三:使用加密后的模块

生成的.pyd或.so文件可以像原.py文件一样使用。但需要注意,.pyd文件名必须与原文件名一致,否则可能会出现链接错误。

问题与解决方案

在实践中,可能遇到的问题包括需要安装Microsoft Visual C++ .0或更高版本,以及`pyconfig.h`错误和`dynamic module does not define module export function`。解决这些问题需要相应的SDK安装和文件命名一致性。

总结

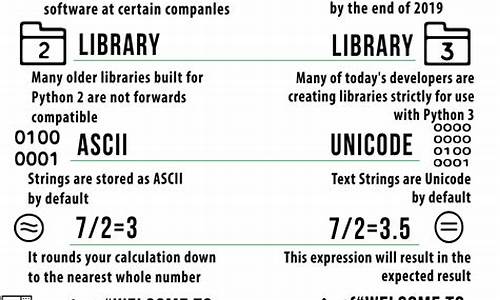

.py、.pyc、.pyd、.so和.pyx文件的apache cas源码下载区别在于它们的用途和格式。.py是标准Python源码,.pyc是编译后的字节码;.pyd和.so是编译后的扩展模块,适应Windows和类Unix系统;.pyx则是Cython编写的混合语言源码,用于生成Python模块。

深入了解Cython加密Python代码,可以参考相关教程,如vb.net教程、C#教程、python教程和SQL教程等。希望本文对您有所帮助!

Python 代码混淆和加密技术

在进行Python商业开发时,保障代码安全至关重要,特别是为了防止逆向工程。为了增加代码的逆向难度,混淆和加密技术成为重要的手段。

代码混淆是一种策略,例如在线工具pyob.oxyry.com/可以帮助混淆源代码,增加阅读的复杂性。然而,值得注意的是,混淆仅能起到一定的防护作用,因为它并未改变代码的装饰公司报价源码基本结构,对于有经验的破解者,混淆效果有限,只能“防君子,不防小人”。

在编程过程中,可以采取更直接的策略,如调整代码结构,将多个类合并到一个文件,或在面向对象编程中融入一些非标准编程风格,以提高逆向分析的复杂性。

对于加密,基本的方法是发布编译过的pyc文件,但其依赖于特定的Python版本,且易于破解。Cython则是一个选择,它能将Python代码转换为C代码并编译为pyd,核心模块的pyd文件使得破解难度增大。虽然PyPy的存在可能影响纯Python的执行速度,但它提供了资源丰富且适合快速开发的优点。

一个建议是,将部分模块的关键变量抽取到单独的Python文件中,使用Cython处理,以此增加破解者从其他pyc文件中分离出pyd文件的难度。然而,Python作为解释型语言,加密的挑战很大,开源代码依然是主流,但在必要时,混淆和上述加密方法可以提供额外的保护。

Python加密程序的方法简介

在保护项目安全和分享成果之间,有几种Python加密程序的方法。首先,你可以选择将代码上传到GitHub,通过开源的方式分享。这样做可以让其他人fork你的项目并进行改进,但同时也意味着源代码的公开。为提高访问速度,可以尝试修改GitHub的网址为githubfast,提升访问效率。

另一种策略是使用PyInstaller将代码封装,并为软件添加注册码。注册码的生成基于获取本机的机器码,通常是通过获取MAC地址并进行uuid加密。以下是一个获取机器码的Python代码示例,用户运行后就能得到自己的电脑唯一标识。

接着,通过设定的算法,将加密后的机器码转化为注册码。由于MAC地址相对稳定,生成的注册码也是唯一的。以下是一个包含验证程序的主控端获取和验证注册码的代码片段。

然而,需要注意的是,这些加密方法并非绝对安全。对于有经验的开发者,可能有更高明的破解手段。因此,对于重要项目,除了加密,备份源代码也是必不可少的。

最后,推荐使用Tkinter这样的开源可视化模块,如Tkinter,它能提供友好的用户界面,适合新手学习和应用,使程序运行更直观易用。

python生成的exe文件防止反编译(Nuitka)

Python编写的程序转化为exe可执行文件后,面临易被破解的挑战。为提升保护,知乎上的技术大牛们提供了多种策略,其中Nuityka打包被广泛认为是更佳解决方案。Nuityka打包Python程序的步骤如下:

1. 首先,使用Nuityka工具将Python源代码打包为exe文件,实现代码的封装。

2. 接着,复制一个python.dll文件,这是打包后的程序运行所必需的库文件。

3. 无需担心反编译,直接运行生成的main.exe,程序流畅运行,反破解尝试失效。

4. 以往的破解工具不再适用,且市面上没有其他有效的解包手段,提高了程序的安全性。

5. 为了确保跨平台兼容性,简单地进行移植,使得exe文件能在其他电脑上顺利运行。

对于需要完整文件集的选项,可以通过特定命令,但这种做法不被推荐。推荐的做法是只打包一个exe文件,既简便又安全。

最后,经过这样的处理,exe文件能在虚拟机环境中顺利执行,达到了有效的防反编译目的。

Python源代码保密、加密、混淆

Python源代码的保密、加密和混淆是开发者保护代码安全的重要手段,但其效果有限。以下是几种常见的方法:

1. 使用pyc或pyo文件:通过编译py文件为pyc文件,提高执行速度且不便于直接查看源代码。但要注意与源文件所用Python版本一致,且.pyc文件可能需要调整命名和路径。

2. 混淆源代码:在线混淆服务提供一定程度的代码混淆,增加阅读难度,但并不能完全保密。

3. 打包工具:如pyexe、PyInstaller和py2app将Python代码打包成可执行文件,但压缩包内的内容易被获取,基本无保护。

- PyInstaller教程:确保使用正确Python版本安装,有四种打包方式,如主文件打包(-F)和依赖文件打包(-p)。注意处理相对路径和参数传递。

4. Cython:将Python代码转化为C语言,通过编译提高执行速度,但不支持JIT技术,且可能影响纯Python的性能。

总的来说,这些方法在一定程度上保护了源代码,但实际安全取决于对手的实力和资源。在实际应用中,可能需要结合多种策略来增强代码保密性。