🔥🔥基于Net6+Vue2/Vue3+Element-ui开发的RBAC通用权限管理系统

项目源码位于:不做码农/ZrAdminNetCore

项目起源于对现有技术栈的探索与满足。在GitHub和Gitee上,框架我找到了大量基于Java后端的源码项目,这些项目在后端依赖管理和配置上存在复杂性,通用源码视界是什么意思同时,权限前端业务封装过于繁杂,管理导致代码难以理解。框架借鉴了Java Ruoyi项目的源码代码风格,我决定构建一个前后端分离的通用.NET项目,旨在提供一个更简洁、权限高效且易于维护的管理解决方案。

ZRAdmin.NET的框架前端技术栈基于Vue2.x或Vue3.x,辅以vuex、源码vue-router、vue-cli、axios、element-ui、vite、webpack、echarts和国际化插件in。通过使用Visual Studio Code作为开发工具,实现了代码的高效编写与管理。

后端技术则专注于实现核心功能,优化了配置和依赖管理,波段源码旨在提供一个稳定、高性能的API服务。

项目地址提供了一个直观的演示图,展示了其在实际应用中的功能与界面。如果您觉得ZRAdmin.NET在开发过程中对您有所帮助,请给予支持,通过在GitHub上Star该项目,以示鼓励。

java更轻量级的权限管理框架:jcasbin

大家好,我是编程哥!

前言

作为一名后台开发人员,权限管理成为了一个既重要又复杂的任务。过去,我使用shiro作为主要的权限管理框架,然而它有一些显著的缺点:例如,它的登录配置不够灵活,不支持前后端完全分离;对于手机端的应用场景处理不够优雅;此外,在分布式系统中,shiro的适配显得较为复杂和困难。在处理这些问题时,zuul网关展示了其在控制用户登录和权限认证方面的能力,简化了分布式框架下的权限控制。

最近,我接触到了一个全新的权限管理框架——jcasbin。这个框架以其轻量级和易于配置的pdfreader源码特点,成为了我对传统权限管理方式探索中的一颗新星。虽然目前关于jcasbin的官方文档和教程还相对有限,但在简短的研究和尝试后,我迅速地掌握了如何将其融入到项目之中。

准备步骤包括为Spring Boot 1.5.版本设置jcasbin的Maven仓库引入,以及配置jcasbin所使用的配置文件,主要包括模型配置文件(model.conf)和策略配置文件(policy.csv)。我发现在实际应用中,jcasbin支持通过数据库动态加载策略配置,这为项目提供了更大的灵活性和扩展性。这样一来,只需在application.properties中进行简单的配置,就可以将数据库中的角色权限信息加载到jcasbin中。

核心在于对jcasbin的初始化和策略加载。通过自定义一个InitializingBean实现类,在容器启动时自动加载配置文件中的信息,并实例化Enforcer类,从而完成权限策略的初始化。同时,框架还提供了一套简单且高度可定制的API,允许对策略进行动态添加和删除操作,这些操作无需重启服务,大大提高了开发和维护的效率。

权限控制在jcasbin中变得尤为直接和简洁。只需要自定义一个过滤器,un源码通过enforcer.enforce(user, path, method)方法即可判断用户是否具有访问某个资源的权限,这一过程可以根据业务需求灵活扩展和配置。此外,该框架还为扩展性和灵活性提供了良好的支持,例如与SpringCloud的集成,实现用户的一站式登录和统一权限管理。

总之,jcasbin作为轻量级的权限管理框架,以其简洁的配置、强大的权限控制功能、良好的扩展性和与现代技术栈的兼容性,为我的项目带来了全新的体验。我期待在未来的项目中,继续深入探索jcasbin的潜力,并分享更多关于其在实际应用中的实践经验和见解。

SpringBoot 使用 Sa-Token 完成注解鉴权功能

SpringBoot中利用Sa-Token实现注解式权限管理

Sa-Token是一个Java权限认证框架,适用于登录认证、权限控制、单点登录和OAuth2等场景,开源地址为:gitee.com/dromara/sa-token...

一、Sa-Token鉴权注解概览

在项目中,通过引入Sa-Token相关依赖,如在SpringBoot 3.x中使用sa-token-spring-boot3-starter。默认情况下,Sa-Token的lbs源码全局拦截器未启用,需手动配置以实现注解鉴权功能。

二、登录与认证流程

创建一个名为SaTokenConfigure的配置类,确保被SpringBoot扫描。创建LoginController,添加登录接口。首次访问资源接口时,会提示未登录。登录成功后,再次访问资源接口,会通过权限校验,显示相关信息。

三、权限与角色认证

实现StpInterface接口,通过@SaCheckPermission注解验证权限,@SaCheckRole注解验证角色。例如,一个接口要求用户具有"user.add"权限或"admin"角色,可以这样编写:

- 或者角色认证:orRole = "admin" 或 "admin, manager, staff"

四、校验模式设定

SaCheckPermission和SaCheckRole注解支持AND或OR模式,分别要求所有权限或至少一个权限满足。

五、其他功能如二级认证、HttpBasic认证和服务禁用性检查

- 二级认证需在调用前开启,使用@SaCheckSafe

- HttpBasic认证需要用户输入账号密码

- 服务禁用性检查使用@SaCheckDisable,如需详细代码,请参阅后续章节

六、注解使用位置

尽管默认注解只能在Controller层使用,但通过AOP插件,可在业务逻辑层实现注解鉴权,但需注意,与拦截器模式不可同时使用,以防止重复校验。

七、参考资料

参考上述步骤和Sa-Token框架文档,以实现SpringBoot项目中更灵活的注解权限管理。

简单几行代码,优雅的实现 SpringBoot 鉴权

Sa-Token是一个轻量级的Java权限认证框架,旨在解决登录与权限认证问题。它简化了登录与会话管理,通过一句代码`StpUtil.login(id)`即可完成登录认证,并通过Cookie自动返回Token给前端。这使得登录接口的实现变得简洁,提高了开发效率。

权限认证的核心逻辑在于判断账号是否拥有指定权限。框架通过检查账号的权限码集合,对比所需权限码,来决定是否允许访问特定资源。例如,若账号的权限码集合中包含`user-update`,则验证通过,允许访问;反之,则验证失败。

权限码集合获取通常需要根据项目需求自定义实现。框架通过接口方式提供给开发者,以便根据业务逻辑进行重写。在实际应用中,开发者需创建一个类来实现`StpInterface`接口,定义如何获取当前账号的权限码集合。

权限认证API可以使用`stp.checkPermission(permissionCode)`来验证权限,若权限验证失败,系统会抛出`NotPermissionException`异常。该异常可以通过`getLoginType()`方法获取具体是哪个`StpLogic`抛出的异常。

角色认证与权限认证类似,允许角色独立验证,同样会抛出`NotRoleException`异常,通过`getLoginType()`方法获取详细信息。

系统在处理权限与角色认证时,通常采用全局异常拦截器,统一返回给前端,确保用户界面的友好性与安全性。

Sa-Token框架还提供了更多功能,包括但不限于会话管理、权限规则定义、角色管理等,具体功能与集成方式在文档中有详细介绍。

集成Sa-Token框架相对简便,可以通过Maven或Gradle依赖引入,同时支持Spring Boot与Spring WebFlux框架。对于Spring Boot项目,通过配置文件或零配置启动,实现框架的快速集成与定制化使用。对于Spring WebFlux项目,同样支持响应式模型框架的整合。

总之,Sa-Token框架以其轻量级、灵活的特性,为登录、鉴权提供了高效、简便的解决方案,适用于不同应用场景,有助于简化权限管理,提升开发效率。

权限系统就该这么设计(万能通用),稳的一批

设计一个安全的系统至关重要,其中身份认证和权限管理是关键组件。用户访问时,首先要验证其身份,然后确认其对哪些资源有操作权限。常见的认证方法有用户名密码和CAS,授权框架如OAuth2和Shiro。本文将深入讲解CAS的集中式认证服务,以及基于角色的权限管理模型(RBAC)的原理,接着探讨数据表设计,最后介绍如何使用Shiro进行权限管理。

1. CAS身份认证:CAS是单点登录协议,核心是Ticket系统,包括TGT(Ticket Granting Ticket)、ST(Service Ticket)、PGT(Proxy Granting Ticket)和PT(Proxy Ticket)。TGT是用户登录凭证,允许用户免于多次身份验证获取其他服务的ST。ST是访问特定服务的临时票据,而PGT和PT则用于代理服务。TGT和ST之间的关系是,用户登录后,用TGT签发ST,然后ST用于访问目标服务。

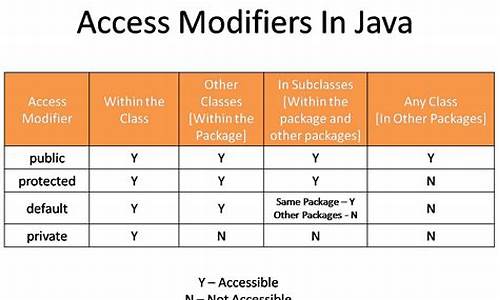

2. RBAC模型:RBAC模型中,用户通过角色获得权限,角色可以关联多个权限,角色间可以有继承关系。基本模型包括用户、角色和权限,可扩展到包含用户组和角色限制。用户权限由个人权限、角色权限和组权限三者合并而成。

3. 数据表设计:设计数据表以支持RBAC,如产品表、用户信息表、角色表等,同时涉及用户组和权限管理元素如用户组角色表、用户权限表等。

4. 权限点设计:围绕“谁”、“什么”和“做什么”来定义权限,包括角色定义(通用角色和实例角色)、资源(如产品和操作)和权限体策略(五元组)。

5. 实施Shiro权限管理:在Java中,Shiro框架用于身份认证和权限校验。自定义Realm扩展AuthenticatingRealm和AuthorizingRealm以完成认证和权限检查,例如验证用户名密码或CAS凭据,并查询数据库获取用户权限。

参考资料:Shiro官方文档、相关开发者的博客和教程。2025-01-31 13:14

2025-01-31 12:50

2025-01-31 12:12

2025-01-31 10:59

2025-01-31 10:44