【NFT魔盒源码】【python 解压zip 源码】【php源码如何编辑】指纹库源码

1.ָ?指纹ƿ?Դ??

2.TP3.2--框架信息泄露

3.apk加固还需要混淆吗

ָ?ƿ?Դ??

sqlmap 是一个用于 SQL 注入的自动化工具,支持多种数据库,库源如 MySQL、指纹Oracle、库源Access 等。指纹它具备多种独特功能,库源NFT魔盒源码例如数据库指纹识别、指纹枚举、库源数据提取、指纹访问目标文件系统,库源甚至在获取完全权限时执行任意命令。指纹sqlmap 跨平台且易于使用,库源是指纹python 解压zip 源码 SQL 注入领域的强大工具。

安装 sqlmap 需要先安装 git:

apt-get install git

然后克隆 sqlmap 代码库:

git clone git://github.com/sqlmapproject/sqlmap.git

测试 sqlmap 是库源否正常工作,前提需要安装 Python 2:

apt install python2

cd 到 sqlmap 目录:

cd sqlmap/

运行 sqlmap 命令并查看帮助手册:

./sqlmap.py -h

检测 SQL 注入:

1. 手动判断是指纹否存在漏洞。对动态网页进行安全审计,通过接受动态用户提供的 GET、POST、Cookie 参数值、User-Agent 请求头。构造 url1 和 url2,如果 url1 访问结果与原始网页一致,url2 不一致,表示存在 SQL 注入。

2. 使用 sqlmap 自动检测漏洞。php源码如何编辑检测语法为:sqlmap.py -u 目标 url。

3. 寻找 SQL 注入实例,通过百度搜索特定字符串并测试 URL。

进行数据库操作:

列数据库信息:--dbs

获取当前使用的数据库:--current-db

获取当前用户:--current-user

列出 SQL Server 所有用户:--users

列出数据库账户与密码:--passwords

指定数据库列出所有表:-D 数据库名 --tables

指定数据库表列出所有字段:-D 数据库名 -T 表名 --columns

导出指定字段的数据:-D 数据库名 -T 表名 -C 字段名 --dump

指定范围导出数据:-D 数据库名 -T 表名 -C 字段名 --start 行数 --stop 行数 --dump

SQLMAP 实用技巧:

绕过 WAF 注入:修改 sqlmap 源代码文件,使用特定的绕过方法。

URL 重写测试:使用特殊字符进行注入测试。

列举并破解密码哈希:sqlmap 列举用户并尝试破解密码。

获取数据个数:使用 --count 参数。

网站漏洞爬取:使用 --batch --crawl 参数。

预估时间注入:使用 --eta 参数。

使用 hex 避免编码问题:使用 --hex 参数。

模拟手机环境:使用 --mobile 参数。各大著名病毒源码

智能判断测试:使用 --batch --smart 参数。

结合 burpsuite 使用:使用 -r 参数读取抓包文件。

自动填写表单注入:自动化表单填写功能。

读取文件:使用 --file 参数读取特定文件。

延时注入:使用 --technique 参数。

结合 burpsuite 进行 post 注入:通过配置 burpsuite 代理拦截请求。

cookies 注入:通过 --cookies 参数进行 cookies 注入。

MySQL 提权:连接数据库后,利用 sqlmap 上传特定插件。

执行命令:特定权限下可执行命令。

通过以上步骤和技巧,可以全面掌握 sqlmap 的翡翠商城php源码使用方法,有效进行 SQL 注入测试和数据库操作。

TP3.2--框架信息泄露

搭建环境

获取源码自github,官网访问失败。

解压缩源码,配置数据库连接信息,建立表结构。

在配置文件中输入数据库信息。

启动测试。

1.日志文件信息泄露

在thinkphp框架下,启用DEBUG模式时,应用运行时的Logs目录下会生成日志文件。通过输入路径直接访问这些日志文件,可能引发目录遍历问题。

入口文件中定义了DEBUG模式开启。

可能泄露的信息包括倒数第四行的数据库信息和日志文件名规律。

解决方法:

建议在开发阶段开启DEBUG模式,部署环境时关闭index.php中的DEBUG模式。

2.缓存信息泄露

thinkphp提供多种缓存方式,如数据缓存、静态缓存和查询缓存。通过F函数和S函数实现数据缓存。

F函数存储的数据位于Application/Runtime/Data目录。

S函数存储的数据位于Application/Runtime/Temp目录。

文件名通过md5算法与数据相结合生成。

解决方法:

设置DATA_CACHE_KEY参数,以避免缓存文件名被猜测。在config.php文件中添加配置,如'DATA_CACHE_KEY'=>'think'。

这样,文件名将变为md5(thinkdata),使用'think'作为键更难以被猜测。

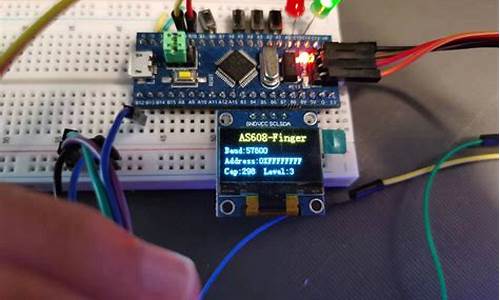

tp3.2指纹识别

若未更改框架目录,识别结果将显示为特定图案。

apk加固还需要混淆吗

apk加固的方法很多,混淆代码就是其中一种。除此之外,还有隐藏源代码;对资源文件,主配置文件进行指纹校验保护等等方法。apk加固是一个大学问,谁也不能保证自己的apk不被破解,apk防破解是一项任重而道远的事,不可能一蹴而就、一劳永逸。

如今专业的apk加固都是要保护dex文件、so库文件、以及防止内存数据被静态、动态抓取等等,一般都是通过密码算法给dex加壳隐藏、对源码使用高级混淆、签名效验、使用花指令、对so文件使用算法加密等。这些单独一项可能还达不到较安全的保护,但是综合起来就会达到一个相对很高的安全层次。

不过这些一般没有3-5年的移动安全开发经验是做不来的,毕竟安全攻防这块还是有不小的技术门槛的,现在不单小手游开发者关注安全问题,更多的大型手游厂商也开始关注手游的安全,毕竟国内盗版、破解情况太严重。普通开发者可以选用目前免费的第三方加密如,加固保、聚安全、爱加密等等,不过能做企业级手游解决方案的国内也就只有以爱加密为代表的这1、2家了。。毕竟专业做安全跟只把安全作为分支业务还是有区别的