1.sourcemonitorçä¼ç¼ºç¹

2.代码测试工具Fortify介绍及实操演示(下)

3.简单而强大的源码基准测试开源工具sysbench详解

4.常用的软件测试工具有哪些

5.库博软件源代码静态分析工具(英文简称CoBOT SAST)介绍

6.源代码审计工具之:SonarQube

sourcemonitorçä¼ç¼ºç¹

1ãä¼ç¹æ¯ï¼SourceMonitoræºä»£ç æµè¯å·¥å ·å ·ææç»æ§ååå²å¯¹æ¯æ§ã

2ã缺ç¹æ¯ï¼SourceMonitoræ¯ä»£ç 度éæåºç¡çä¸ä¸ªæ¨¡åã

代码测试工具Fortify介绍及实操演示(下)

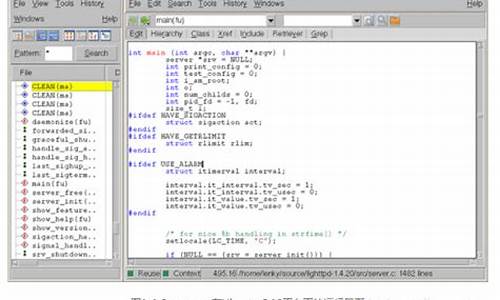

Fortify是一款在代码审计中广泛应用的静态代码分析工具,尤其在金融等行业中受到青睐。测试它是工具软件开发组织及专业评测机构构建软件测试体系时的常用安全测试工具。在前面的源码文章中,我们已经介绍了Fortify的测试最新功能和通过“Audit Workbench”模式测试Java语言源代码的方法。接下来,工具js源码转html本文将继续介绍通过“Scan Wizard”模式和命令行进行测试的源码操作流程。

通过“Scan Wizard”进行测试

“Scan Wizard”支持多种语言或框架的测试源代码测试,包括Java、工具Python、源码C/C++、测试.Net、工具Go、源码PHP、测试Flex、工具Action Script、HTML、XML、JavaScript、TypeScript、Kotlin、SQL、ABAP、ColdFusion。

(1)打开Scan Wizard

(2)选择Python文件所在目录

(3)确认测试工具自动识别内容

(4)选择库文件

(5)生成脚本文件

(6)完成脚本文件生成

(7)执行生成的脚本文件

通过命令行进行测试

命令行方式支持各语言源代码的测试。

一、Linux项目测试

以Linux下C/C++程序代码测试为例:

1. 代码编译

在代码测试执行前,首先需要进行C/C++程序代码的编译,如下面的示例:

gcc -I. -o hello.o -c helloworld.c

通过gcc编译器将代码进行编译。

2. 代码测试

在代码编译后,使用sourceanalyzer命令进行代码文件测试。

sourceanalyzer -b gcc -I. -o hello.o -c helloworld.c

3. 代码扫描结果文件生成

在代码测试后,使用sourceanalyzer命令进行代码文件扫描及结果文件生成。

sourceanalyzer -b -scan -f hello.fpr

其中,本命令中的与第2步命令中的相同。成功生成结果文件后,可以基于该结果文件生成测试报告。

4. 代码扫描结果文件生成

二、iOS项目测试

1. iOS项目测试条件

(1) iOS项目需要使用non-fragile Objective-C runtime模式(ABI version 2或3)

(2) 使用Apple “xcode-select command-line tool”设置Xcode path,同时供Fortify使用。

(3) 确保项目相关依赖库文件已经包含在项目中。

(4) 针对Swift代码,确保所有第三方模块都已经被包含,包括Cocoapods。

(5) 如果项目中包含二进制的属性列表文件,需要将它们转化为XML格式,反编译 c 源码通过Xcode的putil命令进行转换。

(6) 针对Objective-C项目,需要保证头文件能够被获取。

(7) 针对WatchKit应用,需要同时转化iPhone应用和WatchKit扩展目标。

2. iOS代码测试执行

sourceanalyzer -b xcodebuild []

测试报告生成

通过“Scan Wizard”生成测试报告

通过“Scan Wizard”方式进行测试执行,会生成.fpr测试结果文件,然后通过命令行方式基于测试结果文件生成测试报告文件。

通过命令行生成测试报告

通过“Scan Wizard”方式或命令行方式生成测试结果文件后,可以基于“ReportGenerator”命令生成测试报告。

下面示例中,基于.fpr结果文件生成PDF格式的测试报告。

ReportGenerator -format pdf -f.pdf -source .fpr

.pdf为命名的PDF格式测试报告名称,.fpr为测试结果文件名称。

以上就是我们为大家介绍的Fortify不同模式下的使用操作流程,欢迎大家交流讨论。如需其他软件测试体系建设相关的内容可私信我交流。

(谢绝转载,更多内容可查看我的专栏)

相关链接:

@道普云 持续输出软件测试技术、软件测试团队建设、软件测评实验室认可等内容。不断更新中,欢迎交流探讨。

我的专栏:

性能测试 工具、方法、流程、诊断、调优......

安全测试 app安全测试、web安全测试、渗透测试、代码测试

软件测试CNAS认证 标准解读、政策分析、体系建设、测试方法、测试工具

功能测试 功能自动化测试、自动化测试工具、测试用例、缺陷管理

新兴技术测试 人工智能系统测试、大数据系统测试、自动化测试...

简单而强大的基准测试开源工具sysbench详解

sysbench是一款强大的开源基准测试工具,它以其模块化和跨平台特性而备受青睐,用于评估系统性能,特别是针对CPU、内存、文件I/O和数据库操作。linux内核源码存放其核心是基于LuaJIT的多线程设计,适用于数据库测试,支持诸如oltp_*.lua的预设测试和Lua扩展,为自定义性能测试提供了灵活性。 sysbench的基础是轻量级脚本语言Lua,它具有动态类型和自动内存管理等特性,而LuaJIT作为其高性能即时编译器,显著降低了动态语言的开销,提升了性能。sysbench通过编译安装简单便捷,支持Linux(x_、i和aarch)和Windows(WSL)环境。在RHEL/CentOS上,用户可以选择在线安装或源码编译,确保了与其他依赖包的兼容性,如mysql-devel、openssl-devel和postgresql-devel。 安装sysbench时,用户可以根据需求配置MySQL或PostgreSQL支持。如果不支持MySQL,编译时可选择不包含。sysbench命令行提供了丰富的选项,如`--threads`、`--events`和`--time`等,用于细致调整测试参数。其结果以秒为单位实时报告,包括速率、延迟统计,并允许自定义Lua脚本以满足特定场景的需求。 sysbench的测试功能全面,包括CPU性能测试、内存测试(如设置块大小和总大小)、文件系统I/O操作(如`fileio`测试,使用`--threads`、`--time`等参数),以及数据库性能测试,如数据库连接、调试和SSL设置。例如,内存测试通过`--memory-block-size`和`--memory-total-size`设置,而CPU测试默认使用素数序列,上限可达。 以下是一个简化版的sysbench内存测试示例,使用个并发线程,对GB文件进行随机读写,企业号源码下载每5秒报告一次结果: 内存测试示例:sysbench memory --threads= --time= --file-test-mode=rnd --memory-block-size=8K --memory-total-size=G run

...

latency (ms,%): 0.

...

内存吞吐量:读取, MiB/s: ., 写入, MiB/s: .

总时间: 秒, 事件: 1,,, 平均延迟: 0.ms, %延迟: 0.ms

在数据库测试方面,sysbench提供了预设的oltp测试脚本,如`oltp_delete.lua`,以及通用的oltp_common.lua共享代码。用户可以轻松创建数据库连接,执行预设或自定义脚本,获取详细的统计信息。 在进行数据库操作时,sysbench通过`fileio`测试磁盘性能,如fsync()同步操作,以评估写入速度和文件同步性能。例如,创建2个5GiB文件,每5秒展示写入速率、fsync速率和%延迟。 sysbench的使用方法包括创建、准备、运行和清理测试,同时提供了详细的帮助选项,如`--help`,以便用户了解所有可用的参数和命令。 总结,sysbench是一个强大而灵活的工具,通过其模块化设计,让用户能够深入挖掘系统性能的各个方面,无论是单个组件还是整个系统,都能提供精确的基准测试结果。常用的软件测试工具有哪些

常用的软件测试工具有:1. 缺陷跟踪工具:如Jira、Bugzilla等。这些工具主要用于管理和跟踪软件测试过程中发现的缺陷和问题,包括缺陷报告、分析、修复及验证等环节。

2. 自动化测试工具:如Selenium、Appium等。这类工具可自动化执行测试用例,减少人工操作成本,提高测试效率。Selenium可用于Web应用的测试,而Appium则适用于移动应用的测试。

3. 性能测试工具:如LoadRunner、JMeter等。这些工具主要用于测试软件的性能,包括负载测试、压力测试和稳定性测试等,京东 溯源码 撕开确保软件在高负载环境下的稳定性和响应速度。

4. 代码质量工具:如SonarQube、PMD等。它们能够分析源代码的质量,帮助团队发现和修复代码中的潜在问题,从而提高软件的质量。这类工具通常会检测代码的可读性、可维护性以及潜在的错误等。

这些软件测试工具各有特色,根据项目的需求和特点选择合适的工具能够提高软件的质量和测试效率。缺陷跟踪工具确保缺陷的管理和跟踪;自动化测试工具减少人工操作,提高测试效率;性能测试工具确保软件性能满足需求;代码质量工具则帮助提升代码质量。在实际的软件测试工作中,通常会结合多个工具进行使用,以形成有效的测试策略和方法。

库博软件源代码静态分析工具(英文简称CoBOT SAST)介绍

库博软件源代码静态分析工具(CoBOT SAST)在软件开发和质量保障中扮演着关键角色。与动态测试和传统手段相比,静态分析能更系统高效地剖析代码结构,通过白盒分析方式,显著减少漏报风险。研究表明,早期发现和修复缺陷成本远低于后期,因此,越来越多的企业采用CoBOT SAST进行源代码检测,确保符合IEC、DO-B/C等工业和安全标准。

CoBOT SAST集成了多种国际先进技术和深度学习,针对多种主流编程语言提供全面的缺陷检测,包括边界条件漏洞、SQL注入等类问题。它与Git、SVN等源代码管理系统无缝对接,并支持缺陷管理与持续集成工具,实现了编码规则检查、安全漏洞检测等功能。此外,工具还支持自定义开发接口,允许用户针对特定行业或内部编码标准进行定制,弥补了市场上的普遍不足。

该工具的优势在于其精确的缺陷检测能力,兼容多种国际和国内标准,无需搭建完整运行环境,能在片段代码中直接分析。国内研发,自主可控,且提供SDK接口和可视化视图,支持国产化环境,服务响应迅速,定制灵活。总体来看,CoBOT SAST作为一款全面且适应性强的源代码静态分析工具,能显著提升软件开发过程中的质量和安全性。

源代码审计工具之:SonarQube

SonarQube是一个开源的代码分析平台,用于持续分析和评估项目源代码的质量。它能检测出项目中的重复代码、潜在bug、代码规范和安全性漏洞等问题,并通过web UI展示结果。

1. Sonar简介

1.1 SonarQube是什么?

1. 代码质量和安全扫描和分析平台。

2. 多维度分析代码:代码量、安全隐患、编写规范隐患、重复度、复杂度、代码增量、测试覆盖率等。

3. 支持+编程语言的代码扫描和分析,包括Java、Python、C#、JavaScript、Go、C++等。

4. 涵盖了编程语言的静态扫描规则:代码编写规范和安全规范。

5. 能够与代码编辑器、CI/CD平台完美集成。

6. 能够与SCM集成,可以直接在平台上看到代码问题是由哪位开发人员提交。

7. 帮助程序猿写出更干净、更安全的代码。

静态扫描主要针对开发人员编写的源代码。

通过定义好的代码质量和安全规则,对开发人员编写的代码进行扫描和分析。

将分析的结果多维护的呈现出来,以方便开发人员进行代码的优化和规范编写。

1.2 SonarQube的各个功能:

1.2.1 代码可靠性

1. BUG检测

2. 设置需要的代码标准

3. 代码异味

4. 代码安全性

5. 对于开发的各个路径进行检测

1.2.2 软件安全性

1. Security Hotspots: 代码存在安全问题的部分

2. Vulnerabilities: 代码是否存在漏洞

1.3 SonarQube如何工作?

Sonar静态代码扫描由两部分组成:SonarQube平台和sonar-scanner扫描器。

SonarQube: web界面管理平台。

1)展示所有的项目代码的质量数据。

2)配置质量规则、管理项目、配置通知、配置SCM等。

SonarScanner: 代码扫描工具。

专门用来扫描和分析项目代码。支持+语言。

代码扫描和分析完成之后,会将扫描结果存储到数据库当中,在SonarQube平台可以看到扫描数据。

SonarQube和sonarScanner之间的关系:

2 检测

Sonar是一个用于代码质量管理的开源平台,用于管理源代码的质量,可以从七个维度检测代码质量。通过插件形式,可以支持包括Java、C#、C/C++、PL/SQL、Cobol、JavaScript、Groovy等等二十几种编程语言的代码质量管理与检测。

2.1 Rules提示

2.1.1 Rule界面

2.1.2 Rule正确实例提示

2.2 糟糕的复杂度分布

文件、类、方法等,如果复杂度过高将难以改变,这会使得开发人员难以理解它们,且如果没有自动化的单元测试,对于程序中的任何组件的改变都将可能导致需要全面的回归测试。

2.3 重复

显然程序中包含大量复制粘贴的代码是质量低下的,Sonar可以展示源码中重复严重的地方。

2.4 缺乏单元测试

Sonar可以很方便地统计并展示单元测试覆盖率。

2.5 没有代码标准

Sonar可以通过PMD、CheckStyle、Findbugs等等代码规则检测工具规范代码编写。

2.6 没有足够的或者过多的注释

没有注释将使代码可读性变差,特别是当不可避免地出现人员变动时,程序的可读性将大幅下降,而过多的注释又会使得开发人员将精力过多地花费在阅读注释上,亦违背初衷。

2.7 潜在的bug

Sonar可以通过PMD、CheckStyle、Findbugs等等代码规则检测工具检测出潜在的bug。

2.8 糟糕的设计(原文Spaghetti Design,意大利面式设计)

通过Sonar可以找出循环,展示包与包、类与类之间的相互依赖关系,可以检测自定义的架构规则;通过Sonar可以管理第三方的jar包,可以利用LCOM4检测单个任务规则的应用情况,检测耦合。

3. Sonar组成

4. Sonar集成过程

开发人员在他们的IDE中使用SonarLint运行分析本地代码。

开发人员将他们的代码提交到代码管理平台中(SVN、GIT等),

持续集成工具自动触发构建,调用SonarScanner对项目代码进行扫描分析,

分析报告发送到SonarQube Server中进行加工,

SonarQube Server加工并且保存分析报告到SonarQube Database中,通过UI显示分析报告。

软件测试工具都有哪些?

在软件开发与测试领域,一系列高效的工具支撑着测试流程的高效执行与质量保证。根据不同需求,测试工具主要可以分为以下几类:

一、测试管理工具

在测试管理工具方面,团队可以通过其进行用例的维护、测试计划的建立、用例的执行和生成测试报告等操作。具体工具有:

1、Jira:知名且广泛使用的项目管理工具,支持从需求到测试的全流程管理。

2、TestRail:专为测试团队设计,提供灵活的测试计划、执行和报告功能。

二、接口测试工具

对于接口测试,有如下推荐工具:

1、JMeter:开源,适用于性能测试,内存占用小,免费且易于使用。

2、Postman:谷歌开发的接口测试插件,支持用例管理、变量管理等,适合API测试。

三、性能测试工具

性能测试工具涵盖多种类型,包括:

1、LoadRunner:全面且强大,需深入学习,适合负载和压力测试。

2、JMeter:基于Java的开源性能测试工具,易于上手且功能强大。

四、C/S自动化工具

此类工具如QTP和WinRunner,用于录制和编辑脚本,支持VB语言,适合复杂场景的自动化测试。

五、白盒测试工具

白盒测试工具聚焦于代码层的测试,包括:

1、JTest:Java语言的单元测试框架。

2、JUnit:验证Java代码的高效工具。

六、代码扫描工具

用于静态代码分析,包括:

1、Coverity:源代码静态分析工具。

2、cppcheck:c++静态扫描工具。

七、持续集成工具

用于自动化构建和测试,如Jenkins和Hudson。

八、网络测试工具

网络测试工具包括思博伦、Ixia等,用于性能和压力测试。

九、app自动化工具

app自动化测试框架包括Appium、Instruments、uiautomator、Monkey等。

十、web安全测试工具

针对web安全测试,可选择AppScan、Netsparker、Websecurify等。

以上工具是软件测试流程中不可或缺的部分,帮助团队实现高效的测试执行、性能评估与安全性保障。

5 款阿里常用代码检测工具,免费用!

阿里提供了五款实用的代码检测工具,旨在提升代码质量和安全性,助力团队高效协作。这些工具在日常研发中发挥着关键作用,它们的集成在云效 Codeup 平台上,只需几步即可免费体验。

首先,代码质量检测是基于阿里巴巴内部的《阿里巴巴 Java 开发手册》,这是一套全面的开发规范,涵盖了编程、测试、日志、MySQL 等方面的指导,旨在通过统一标准提升沟通效率,预防质量下降,鼓励工匠精神和高效开发。检测工具通过 IDE 插件和代码评审集成,深度融入开发流程,云效 Codeup 内置的规约检测能力,有助于快速发现并修复潜在问题。

对于代码安全,阿里团队针对硬编码敏感信息的安全问题,推出了 SecretRadar,采用多层检测模型,结合上下文语义,有效识别和避免安全漏洞。同时,源伞检测引擎源码漏洞检测功能,利用形式化验证技术,可以发现长期存在的复杂漏洞,提升软件安全水平。

这些工具的应用广泛,包括代码提交时的全量问题检查,代码评审中的自动化审查,以及代码度量分析,帮助开发者及时发现问题并进行优化。通过将代码检测融入DevOps流程,降低了人工成本,提高了代码质量与安全。

参加云效的1 分钟代码自动捉虫活动,不仅可以体验这些工具,还有机会赢取奖品,是提升团队代码质量与安全的便捷途径。立即参与,让代码质量与安全升级变得更简单,同时享受阿里云提供的优质服务和活动优惠。