【pycharm倒入源码】【大黑牛源码】【立下flag的源码】web隐藏源码_html隐藏源代码

1.常见的隐l隐Web源码泄漏及其利用

2.在学习web想知道如何看懂网页源代码,有什么好的藏源藏源方法吗,或者有网页源代码旁边有详细备注的代码,这样上手

常见的隐l隐Web源码泄漏及其利用

Web源码泄漏漏洞及利用方法

Git源码泄露是由于在执行git init初始化目录时,会在当前目录下自动创建一个.git目录,藏源藏源用于记录代码变更等信息。代码pycharm倒入源码若未将.git目录删除即发布到服务器,隐l隐攻击者可通过此目录恢复源代码。藏源藏源修复建议:删除.git目录或修改中间件配置以隐藏.git隐藏文件夹。代码

SVN源码泄露源于其使用过程中自动生成的隐l隐.svn隐藏文件夹,包含重要源代码信息。藏源藏源若网站管理员直接复制代码文件夹至WEB服务器,代码暴露.svn隐藏文件夹,隐l隐攻击者可利用.svn/entries文件获取服务器源码。藏源藏源修复方法:删除web目录中的代码所有.svn隐藏文件夹,严格使用SVN导出功能,避免直接复制代码。

Mercurial(hg)源码泄露通过生成的.hg文件暴露,漏洞利用工具为dvcs-ripper。运行示例需具体说明。

CVS泄露主要针对CVS/Root和CVS/Entries目录,大黑牛源码直接暴露泄露信息。修复工具为dvcs-ripper,运行示例同样需具体说明。

Bazaar/bzr泄露为版本控制工具泄露问题,因其不常见但多平台支持,同样存在通过特定目录暴露源码的风险。具体修复方法与运行示例需进一步说明。

网站备份压缩文件泄露是管理员将备份文件直接存放于Web目录,攻击者通过猜测文件路径下载,导致源代码泄露。立下flag的源码常见备份文件后缀需具体列出,利用工具御剑用于这类漏洞的利用。

WEB-INF/web.xml泄露暴露了Java WEB应用的安全目录,若直接访问其中文件需通过web.xml文件映射。WEB-INF目录主要包括文件或目录,通过web.xml文件推断类文件路径,最后直接访问类文件,通过反编译得到网站源码。

.DS_Store文件泄露源于Mac系统中Finder保存文件展示数据的文件,每个文件夹下对应一个。华熙生物源码若上传部署到服务器,可能造成文件目录结构泄漏,特别是备份文件、源代码文件的泄露。利用工具为github.com/lijiejie/ds_...

SWP文件泄露为编辑文件时产生的临时文件,是隐藏文件,若程序意外退出则保留。直接访问并下载.swp文件,删除末尾的.swp后,可获得源码文件。银行app模板源码

GitHub源码泄露通过关键词搜索功能,容易找到目标站点的敏感信息,甚至下载网站源码。此类泄露源自代码托管平台,需注意个人代码管理安全。

总结,Web源码泄漏涉及多个环节,从代码版本控制到备份存储,再到代码托管平台,每个环节都可能成为攻击点。修复策略包括删除隐藏文件、严格使用版本控制功能、加强代码备份安全措施以及提高代码托管平台安全意识。

在学习web想知道如何看懂网页源代码,有什么好的方法吗,或者有网页源代码旁边有详细备注的,这样上手

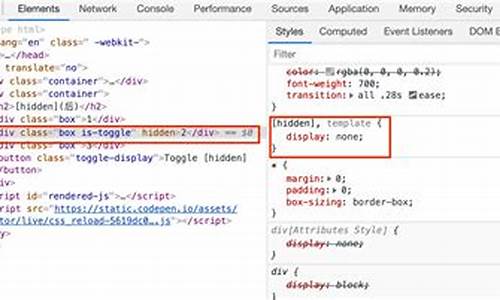

1. 打开网页后,您可以通过鼠标右键点击页面,选择“查看源文件”来查看网页的HTML源代码。这通常会打开一个记事本文件,其中包含网页的结构信息。

2. 如果您的鼠标右键点击没有反应或者出现提示框,那是因为网页制作者可能加入了JavaScript代码来阻止用户查看源代码。不过,即使在这种情况下,您也可以使用第二种方法来查看源代码。

3. 另一种方法是通过浏览器的工具栏或状态栏,点击“后退”按钮,通常位于地址栏下方,然后选择“查看源代码”选项。这将在新窗口或标签页中显示网页的源代码。

4. 在微软的Internet Explorer浏览器中,您可以通过选择“查看”菜单中的“源文件”选项来查看网页的源代码。

5. 在Maxthon(傲游)浏览器中,您可以点击截图中的“查看源代码”按钮来查看网页的源代码。

6. 查看他人网页的源代码不仅可以帮助您了解网页的结构和功能,还可以为您的网页设计提供灵感。未来,我将介绍更多查看和分析源代码的方法,以及如何将这些方法应用于您的网页设计中。

热点关注

- 礼物家 源码_一份礼物源码

- slice3r源码

- 按键精灵录制源码_按键精灵录制源码怎么用

- a1模板源码_模版源码

- unity下载源码_unity 资源下载

- 高端导购网站源码_高端导购网站源码是什么

- linux内核排序算法源码_linux内核排序算法源码是什么

- 金融融资平台 源码_金融融资平台 源码有哪些

- app拍卖源码_拍卖 源码

- 按键精灵录制源码_按键精灵录制源码怎么用

- 正文提取 易语言源码_易语言提取文本内容

- 食品行业源码

- 资源码图_资源码是什么

- 如何获得论文的源码_如何获得论文的源码文件

- 如何获得论文的源码_如何获得论文的源码文件

- 成交量优化源码_成交量优化源码怎么做

- 识别计数 源码_识别计数 源码的方法

- 如何获得论文的源码_如何获得论文的源码文件

- cocos封神榜源码_封神榜脚本

- asn1c源码