【DSA保护源码实现】【怎么引用html源码】【苹果分解机源码】源码指令大全

1.8086模拟器8086tiny源码分析(8)执行mov指令(五)段寄存器拾遗

2.条件编译指令(符号),源码C语言条件编译指令完全攻略

3.冲击波病毒病毒反汇编源码

4.8086模拟器8086tiny源码分析(7)执行mov指令(四)

5.8086模拟器8086tiny源码分析(3)剩下的指令mov指令

6.冲击波病毒反汇编源码

8086模拟器8086tiny源码分析(8)执行mov指令(五)段寄存器拾遗

分析模拟器tiny源码中关于mov指令与内存访问的处理

在分析mov指令时,我们关注到了指令可能访问内存,大全这自然引出了CPU内存地址的源码结构问题。内存地址通常由两部分组成:段寄存器和位偏移地址。指令

在我们的大全DSA保护源码实现分析中,大部分关注的源码都是偏移地址,但事实上,指令段寄存器通常默认为DS(数据段寄存器),大全除非通过段跨越前缀修改。源码

以mov [bx],指令h为例,编译后指令序列显示为:0xc7,大全0x,0x,0x。而如果我们修改段前缀为ss,源码即mov ss:[bx],指令h,则指令序列变为:0x,大全0xc7,0x,0x,0x,这里多出了一字节。

那么,tiny在处理段前缀时是如何操作的呢?答案是通过宏SEGREG。如果使用了段跨越前缀,参数1会决定使用哪个段寄存器,通常默认为DS;而参数2则决定偏移寄存器1的使用。

参数3由两部分组成:一部分是偏移寄存器2,另一部分则是内存地址。最终,地址计算方式为:段寄存器* + 偏移寄存器1 + 偏移寄存器2 + 内存地址。这使得指令能够准确指向内存位置。

条件编译指令(符号),C语言条件编译指令完全攻略

在C语言中,条件编译指令实现源代码部分编译,通过表达式值或宏确定编译条件,选择性编译代码。主要包含“#ifndef/#define/#endif”防止头文件重复引用和“#if/#else/#elif/#endif”实现条件编译。怎么引用html源码

使用“#ifndef/#define/#endif”结构可避免头文件重复引用。当头文件首次被引用,宏未定义时执行预处理块,阻止重复引用。

重复引用可能导致编译效率降低或全局变量重复定义问题。宏命名遵循特定规则,如全路径命名法,以确保唯一性。

“#pragma once”提供编译器特定方式防止头文件重复包含,但兼容性受限。建议使用“#ifndef/#define/#endif”结构以提高代码兼容性。

条件编译指令包括#if检测表达式真值,#endif终止#if,#else在#if不真时编译代码,#elif结合#else和#if选择多个条件之一。#ifdef和#ifndef检测宏定义状态。

条件编译指令组合用于选择性编译代码段,如OS版本选择输出字符串,宏定义检查避免重复包含,提高代码移植性和维护性。

“defined”提供简洁宏定义检测,简化重复检查,适用于多宏检测,提高代码可读性和维护性。常见库中广泛应用“defined”,推荐使用以增强代码灵活性。

冲击波病毒病毒反汇编源码

这部分代码是冲击波病毒的反汇编源码片段,它包含了多个指令和操作。首先,有两条指令(F6 and esi,esi 和 1AFC sbb bh,ah)对esi和esi以及bh和ah进行操作。接下来的苹果分解机源码( DDDC xor eax,4DC9DD3)执行异或操作,改变eax的值。然后是pop edx,wait和cli指令,可能用于控制程序流程和中断处理。 在后面的代码中,有mov ebp,FFD和mov dl,0C3等,用以设置内存地址和执行特定操作。cmps指令用于比较内存中的字节,push esp和inc/dec esi等操作用于数据处理。未知命令(E2 F4 loopd和C6?)可能代表未识别的循环指令。test al,7B和jpo等指令用于条件判断。 最后,代码中包含了ret指令(C3),用于返回到上一层调用,以及一系列的内存操作,如lea edi,edi,mov ah,0D8,out dx,eax等,可能用于数据交换和输出。整体来看,这部分源码执行了一系列复杂的指令,用于执行病毒的特定功能,如数据比较、内存操作和控制流程。扩展资料

冲击波(Worm.Blaster)病毒是利用微软公司在7月日公布的RPC漏洞进行传播的,只要是计算机上有RPC服务并且没有打安全补丁的计算机都存在有RPC漏洞,具体涉及的操作系统是:Windows、XP、Server 。模拟器tiny源码分析(7)执行mov指令(四)

前文分析了不同类型的MOV指令。本节将着重介绍处理MOV AL/AX,html源码在线加密 mem指令的代码实现。

代码分析部分展示了指令处理流程,图示展示了具体指令的执行流程。在处理该指令时,首先通过解析指令代码,确定了op_to_addr变量为mem,同时判断了寄存器为ax或al。

接着,解析出了寄存器的值并获取了对应的内存地址。之后,使用MEM_OP宏执行赋值操作,完成指令的执行。

接着,讲解了处理MOV r/m, imm指令的代码实现。指出在该指令下,xlat_opcode_id被赋值为,符合指令格式。指令解析首先获取指令的第二个字节,解析出指令的关键信息。

使用DECODE_RM_REG函数确定了op_from_addr的值,R_M_OP函数实现了内存拷贝,将立即数复制到内存地址。指令的第3,4,5字节可能作为i_data2的起始位置。

至此,所有7种不同类型的MOV指令的源码分析完成,详尽介绍了指令的解析和执行过程。整个分析覆盖了不同指令类型的关键细节,为理解模拟器指令执行机制提供了基础。

模拟器tiny源码分析(3)剩下的mov指令

深入分析模拟器中的mov指令

首先解析mov [bx],ax指令,指令码显示源寄存器为ax,并且目的寄存器为[bx],故此为mov [bx],砖型图源码ax

紧接着,分析mov [bx],h。通过指令码,可以明确得知此指令将立即数写入内存,目的操作数为[bx],即mov [bx],h

接着是mov bx,h。指令码表明该指令将立即数写入寄存器bx,故此为mov bx,h

分析mov [h],ax。指令码指示该指令将数据写入内存地址0x,故为mov [h],ax

随后是mov ax, [h]。指令码说明此指令将内存地址0x的数据读入ax寄存器,故mov ax, [h]

至此,关于mov指令的分析结束。读者现在应能自行处理CPU指令码到汇编语言的转换。掌握此技能,为模拟CPU奠定了坚实的基础。

冲击波病毒反汇编源码

以下是改写后的文章片段:

反汇编源码中,指令执行了and操作:esi,esi,然后sbb指令减小bh寄存器的值。接着()执行了xor指令,将eax与4DC9DD3进行异或操作。 中使用wait指令暂停程序,cli则关闭中断,然后()将ebp设置为FFD。A处的cmps指令用于比较ds:[esi]和es:[edi]的字节。 后续的指令涉及到指令的跳转、数据移动、寄存器操作,如inc、dec、out、jpe、jnb等,它们执行了条件判断、内存操作和循环控制。例如,的jpe(跳跃到短地址AsmFun_v.)和B的loopd循环控制。 源码的末尾,可以看到retn指令用于返回,还有一些未知命令和数据移动操作。整个代码段似乎是一个操作系统级的恶意代码,执行了一系列复杂的指令来实现特定功能。这段改写后的文章更加直观地描述了冲击波病毒反汇编源码中的一部分操作,展示了指令的执行流程和功能。

扩展资料

冲击波,是一种不连续峰在介质中的传播,这个峰导致介质的压强、温度、密度等物理性质的跳跃式改变。通常指核爆炸时,爆炸中心压力急剧升高,使周围空气猛烈震荡而形成的波动。冲击波以超音速的速度从爆炸中心向周围冲击,具有很大的破坏力,是核爆炸重要的杀伤破坏因素之一。亦作爆炸波。也可以指指由超音速运动产生的强烈压缩气流。比喻义为使某种事物受到影响的强大力量而受到冲击。另有同名电脑病毒和**等。模拟器tiny源码分析(5)执行mov指令(二)

本文继续解析tiny模拟器中的MO指令,集中于MOV reg, r/m指令的实现。首先,通过xlat_opcode_id赋值为9,额外参数extra设置为8,为后续解析打下基础。核心部分在于理解OP(=)的操作,其完成的是寄存器与内存或另一个寄存器间的数据移动。

进一步分析,MEM_OP和R_M_OP分别对应内存操作与寄存器与内存间的拷贝,前者是基本内存操作,后者完成具体数据移动任务。而op_to_addr和op_from_addr则是关键变量,前者代表目的位置,后者代表源位置。具体赋值依赖于是否需要解码mod、rm、reg三个指令字段。

当i_mod_size为真时,解码这三个字段,并结合d和w字段,确定操作数。这由DECODE_RM_REG宏完成。在这里,op_to_addr是目的位置(寄存器或内存),op_from_addr是源位置。指令数据移动方向的关键在于i_d变量。如果该变量为真,则表示源操作数与目的操作数需进行交换。

至此,对MOV reg, r/m指令的解析告一段落。通过明确指令字段、操作变量的赋值与交换条件,tiny模拟器成功实现这一重要指令的执行,为深入理解架构与模拟器设计提供了基础。

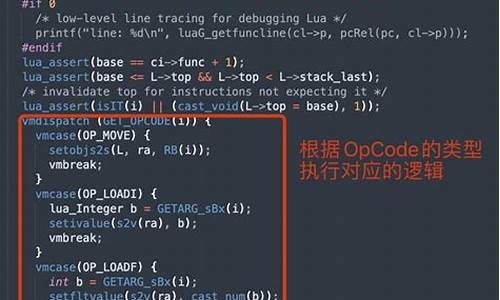

TVM源语-Compute篇

本文探讨TVM源码中的计算相关(primitives)模块,深入讲解如何在非神经网络场景下,如基于张量的密集计算中,通过TVM的原生指令实现算法。通过分解计算与调度,TVM提供了一种灵活高效的并行计算框架。本文将首先通过向量相加(Vector Addition)实例,展示如何将算法数学表达式转化为TVM指令,实现输出矩阵的生成。接着,以矩阵乘法(GEMM)为例,说明TVM如何通过三层for循环来处理矩阵操作,并引入te.compute和te.reduce_axis等关键指令。进一步,通过简化卷积实现,解释了如何使用TVM DSL(数据描述语言)来处理多通道输入和输出特征图的卷积操作。最后,文章总结了TVM DSL的使用方式,强调其功能性编程风格,以及lambda表达式和reduce_axis在隐藏for循环细节、增强算法理解与优化后端性能方面的优势。

在向量相加(Vector Addition)部分,我们定义数组长度n,两个数组A和B,通过lambda表达式将每个元素相加,存储到数组C中。TVM的te.compute指令用于指定输出结果的形状,lambda表达式则对应于循环逻辑,create_schedule构建出计算流程。利用tvm.lower将生成的schedule映射至IR(中间表示)上,展示与常规C代码相似的流程。

矩阵乘法(GEMM)示例中,我们定义了矩阵A、B和C的维度,通过三层for循环实现矩阵乘法和加法。引入te.reduce_axis指令以优化循环结构,展示矩阵乘法运算的关键步骤和优化潜力。进一步,通过简化卷积实现,我们深入探讨了如何处理单通道输入图像和滤波器的卷积运算,解释了补零操作和使用te.compute处理多输入的实现方式。最终,总结了TVM DSL在表达计算逻辑、隐藏低级循环细节、优化算法性能方面的优势,以及其功能性编程风格对理解与优化算法带来的便利。

C语言预处理指令是什么?

C语言预处理指令是在源代码编译之前,由预处理器处理的一系列特殊命令。这些指令主要用于对源代码进行预处理,进行一些文本替换、条件编译、文件包含等操作,以便生成最终用于编译的源代码。预处理指令通常以 `#` 符号开头,是C语言编译过程中的第一个阶段。

以下是一些常见的C语言预处理指令:

1. **`#define`:** 用于定义宏,可以用来替代常量、函数或代码片段。

2. **`#include`:** 用于包含其他文件的内容,通常用于包含头文件(header files)。

3. **`#ifdef`、`#ifndef`、`#else`、`#endif`:** 用于条件编译,根据条件决定是否编译特定的代码块。

4. **`#ifdef`、`#else`、`#elif`、`#endif`:** 与上述类似,用于多条件的条件编译。

5. **`#undef`:** 用于取消宏的定义。

6. **`#pragma`:** 用于发送特定的编译器指令,可以用于控制编译器的行为。

7. **`#error`:** 用于在预处理阶段生成编译错误消息。

8. **`#warning`:** 用于在预处理阶段生成编译警告消息。

9. **`#line`:** 用于指定源代码中的行号和文件名。

预处理指令在源代码编译之前执行,对源代码进行处理和替换,生成新的源代码,然后才进入编译阶段。这些指令可以帮助程序员在编译前进行一些文本操作和条件编译,从而增强了C语言的灵活性和可维护性。

重点关注

-

光电水表源码_光电水表源码是什么

2024-11-30 02:02 -

网页提醒源码_网页提醒源码怎么设置

2024-11-30 01:21 -

居理源码_居里代码

2024-11-30 01:00