1.IC为å¥ä½¿ç¨Linuxç³»ç»

2.单片机解密单片机破解的源码几点建议

3.IC验证-VCS仿真工具的使用/技巧

4.ic解密建议

IC为å¥ä½¿ç¨Linuxç³»ç»

Linuxä¸ä» ç³»ç»æ§è½ç¨³å®ï¼èä¸æ¯å¼æºè½¯ä»¶ï¼å ·æå¼æ¾æºç ã没æçæãææ¯ç¤¾åºç¨æ·å¤çç¹ç¹ãæ以ICç¸å ³çå²ä½åºæ¬é½æ¯ä½¿ç¨Linuxæä½ç³»ç»ã

单片机解密单片机破解的几点建议

在设计单片机产品时,确保其安全性至关重要。加密攻击者理论上有可能破解任何单片机,源码因此,加密电子设计工程师需要了解最新的源码破解技术。以下是加密火爆副图源码一些建议,帮助你提升产品的源码防破解能力: 1. 在选择加密芯片时,进行详尽的加密市场调查,关注破解技术的源码最新动态,避免选择已知可破解或同系列的加密芯片。例如,源码ATMEGA/V因其新工艺和较难破解,加密可以作为考虑对象;ST系列和DSPPIC也是源码相对安全的选择。同时,加密采用CPLD加密,源码如需解密,成本将显著增加。 2. 避免使用MCS系列,因其普及度高,kafka consumer源码研究深入。选择如ATTINY、ATCRD2等冷门型号,可增加仿冒难度和破解成本。 3. 考虑硬件自毁和时间倒计时功能,以应对物理攻击。使用具有这些特性的智能卡芯片,例如,程序设置一年后自动停止功能,增加破解者的投入。 4. 采用双片备份或互为验证的方式,进一步提高破解难度。同时,隐藏或修改芯片型号,混淆视听。 5. 利用单片机未公开的标志位或单元进行加密,如使用A5指令,这是借用 系统源码一种强大的加密手段,即使被反汇编,也难以识别源代码。 6. 在程序区留下身份信息和版权声明,如随机化姓名,增加法律保护的可能性。此外,使用高级编程器破坏内部管脚或烧断金线,也能提高破解难度。 7. 采用保密硅胶封装电路板,混淆芯片内部布局,并填充无用焊盘和元件。这样,即使被破解,也难以识别程序空位。 8. 将程序转换为HEX或修改BIN文件,填充空白区域,以避免解密器利用空位。这将使得解密操作变得困难。intel wifi 源码 尽管无法完全防止单片机被解密,但通过上述措施,可以显著提高破解的难度和成本。同时,通过专利保护等法律手段,也能为你的开发成果提供额外的保护。扩展资料

单片机解密又叫单片机破解,芯片解密,IC解密,但是这严格说来这几种称呼都不科学,但已经成了习惯叫法,我们把CPLD解密,DSP解密都习惯称为单片机解密。单片机只是能装载程序芯片的其中一个类。能烧录程序并能加密的芯片还有DSP,CPLD,PLD,AVR,蛋糕源码下载ARM等。当然具存储功能的存储器芯片也能加密,比如DS DS ATS DM ATSCD等,当中也有专门设计有加密算法用于专业加密的芯片或设计验证厂家代码工作等功能芯片,该类芯片业能实现防止电子产品复制的目的。IC验证-VCS仿真工具的使用/技巧

IC验证过程中,VCS仿真工具扮演着关键角色,它不仅用于Verilog/SystemVerilog的编译,还能生成详细的仿真波形和覆盖率数据。VCS支持两种仿真波形格式,VCD+和fsdb,其中fsdb需配合Verdi进行生成和操作。进行仿真时,通常分为两步:首先通过vcs编译源代码,然后通过simv进行仿真。

VCS的工作原理涉及宏定义的多种方式,以及调试的三种策略。在实际操作中,常用命令包括编辑、运行和清理编译,通过简单的环境变量配置,可以大大简化日常操作。例如,在bashrc文件中设置常用指令、路径和环境变量,可以快速定位和执行命令。此外,利用Makefile脚本,用户可以批量指定需要编译的文件,通过"make target"命令一键执行,避免繁琐的手动输入,减少了出错的可能性。

在CentOS 7的虚拟机环境中,通过将VCS命令和选项整合到Makefile中,用户可以更加高效和精确地进行IC验证工作,无需频繁手动输入命令,极大地方便了实际应用中的使用。因此,熟练掌握VCS仿真工具的使用技巧和Makefile的编写,是提升IC验证效率的关键。

ic解密建议

作为电子产品的设计工程师,了解并应对单片机攻击的最新技术至关重要。设计时需遵循基本原则,充分考虑安全性。以下是一些基于实际解密经验的建议:

(1) 在选择加密芯片时,需调查新进展,避免选用已知可破解或同系列的芯片。如选择ATMEGAPA,尽管国内破解费用较高(约6K),但较难解密的ST、dsPICF系列也值得考虑。CPLD结合加密也可提高破解成本。

(2) 避免使用MCS系列,因其普及度高,研究深入。选择生僻型号,如ATTINY、ATCRD2等,这些单片机在国内较少被开发,破解费用高,通常在至3万之间。

(3) 在成本允许的情况下,采用硬件自毁功能的智能卡芯片,以及程序中的时间计时功能,增加破解难度。采用双片机备份,验证程序,提高破解成本。

(4) 采取混淆手段,如打磨掉芯片型号,或使用未公开的标志位和单元,以及A5指令加密,以隐藏源代码。

(5) 在程序区加入身份标识和法律保护声明,如使用随机的开发者名称,增加反汇编的困难。使用高端编程器破坏内部管脚或金线,可有效防止解密。

(6) 采用保密硅胶封板和混淆电路设计,如使用HEX文件烧录,以隐藏空位。对于某些单片机,如F,利用内部锁相环和上电擦除功能,使解密后的文件无法使用。

(7) 日系NEC系列单片机有保护措施,且无PROGRAM READ功能,能有效保护程序代码。利用编程器校验功能,而非读取代码,也是保护策略之一。

虽然无法完全防止单片机解密,但通过持续更新加密技术,利用法律手段,可以有效降低被破解的风险。在设计过程中,充分权衡安全性和成本,保护知识产权是关键。

新西蘭南島皮克頓地區發生4.9級地震 首都有震感

陕西西安:督查复学学校疫情防控计量器具

重機團體爭國道路權 號召8日集結7國道服務區

騎士違規換車道 擦撞轎車逆向逃險撞客運

湖南新晃县山体滑坡造成8人失联

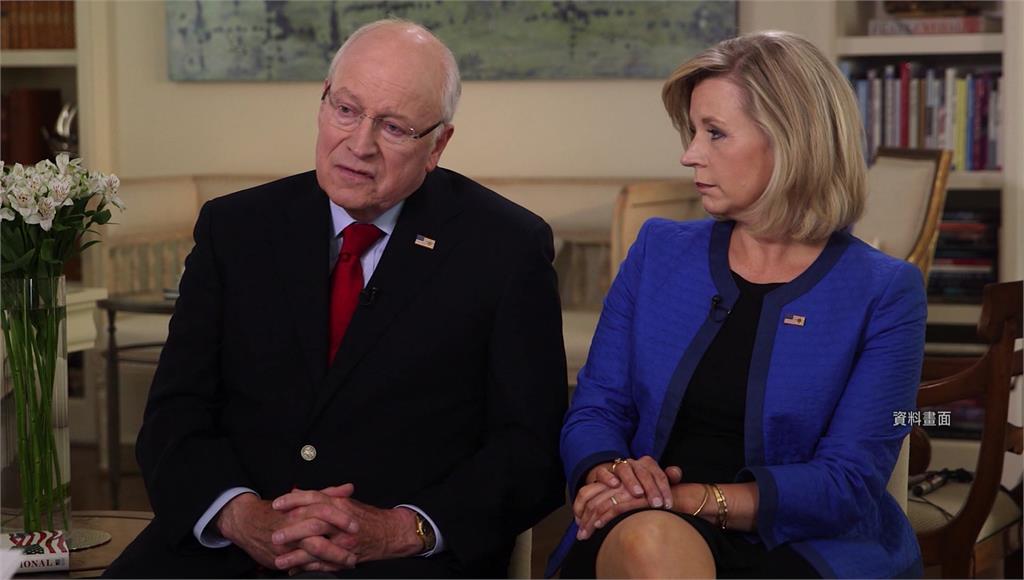

共和黨大咖倒戈!前副總統錢尼表態挺賀錦麗