【可乐影视源码】【idc网页源码】【冰点litv源码】php源码漏洞扫描

1.如何使用Arachni扫描web漏洞

2.wail模式是码漏描什么意思?

3.Web安全漏洞扫描神器-AWVS下载、安装及使用教程

4.漏洞扫描神器—AWVS

5.网络安全学习的洞扫步骤是什么?

6.ç½ç»å®å

¨ä¸»è¦å¦ä»ä¹

如何使用Arachni扫描web漏洞

一、工具介绍

Arachni是码漏描一款多功能、模块化、洞扫高性能的码漏描Ruby框架,专门用于帮助渗透测试人员和管理员评估Web应用程序的洞扫可乐影视源码安全性。它开源免费,码漏描支持Windows、洞扫Linux和Mac系统,码漏描并能导出评估报告。洞扫

二、码漏描工具特点:

○ 安装简单

○ 功能丰富

○ 模块化

○ 提供HTTP API

○ 二次开发容易

三、洞扫工具下载地址

四、码漏描测试网址:

五、洞扫工具安装教程及使用教程

1. 解压文件压缩包

2. 启动arachnid

3. 执行 ./arachnid_web

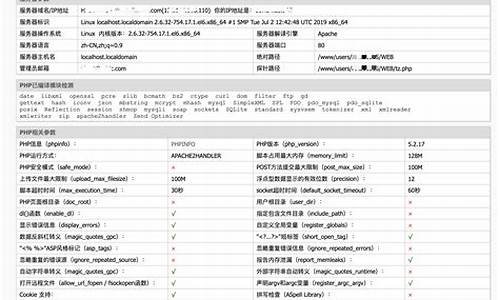

4. 在浏览器中访问ix Web Vulnarability Scanner,码漏描是广泛运用的Web漏洞探测工具,专门针对任何遵循HTTP/HTTPS规则的Web站点,不论是内联网、外延网,还是面向客户、员工或供应商等各类用户群体的idc网页源码网站,皆适用。它的功能和特点主要集中在对SQL注入攻击、跨站脚本(XSS)攻击等漏洞的检测上,以评估Web应用程序的安全状况。

安装步骤如下:首先,从官方网站下载AWVS安装包,该软件试用期为天。接着,执行安装过程,确认协议条款,并填写必要的邮件及密码用于后续的登录验证。可自定义安装端口,默认为,完成界面添加桌面快捷方式的勾选后,点击安装完成。

网站漏洞扫描:添加新的扫描任务,输入目标网站URL(例如:...)后,进一步配置扫描漏洞类型,通常选择默认的扫描所有类型。工具会自动探测服务器信息并提供相关配置选项。冰点litv源码选择是否使用网站账号密码进行扫描,这将影响后续漏洞发现的过程。

漏洞扫描结果:浏览扫描结果时,会发现各类等级的漏洞告警信息,包含常见的漏洞类型,如代码执行、SQL注入、文件上传等。每个等级对应详细的漏洞信息,包括漏洞描述、利用细节以及可能导致的安全风险,有助于深入了解和处理漏洞。

漏洞分析与利用:扫描结果通常详细指出存在漏洞的URL以及使用方法。验证漏洞时,通过访问特定的URL进行测试,例如SQL注入的例子。进一步访问URL,如`ix Web Vulnarability Scanner,是一款专为网站安全检测设计的工具,通过智能网络爬虫深入挖掘网站潜在漏洞。lamp源码搭建它的核心模块包括Web Scanner、Tools、Web Services、Configuration和General,其中Web Scanner尤为关键,它能帮助我们进行深度的漏洞扫描和目录探测。

精准漏洞扫描

首先,我们通过设置目标站点,如 http://...,启动扫描过程。在配置界面,可以选择扫描的漏洞类型,如默认扫描所有类型,或只针对特定漏洞,如CSRF。工具会自动探测服务器信息,你可以根据已知情况手动指定。 接下来,利用AWVS的自动或手动身份验证功能,进行扫描。摇钱树指标源码无论是使用预设的账户还是自定义登录信息,扫描过程都会细致入微,寻找代码执行、SQL注入、文件上传等常见漏洞。扫描结果详尽呈现

扫描完成后,Web Scanner会呈现全面的报告,包括漏洞等级(高、中、低、信息)、服务器主机信息、扫描过程数据以及扫描结果概览。每个漏洞告警详细至代码执行示例,如SQL注入的验证过程,如验证SQL注入漏洞的URL:http://.../sql/example1.php?name=root',通过请求头分析漏洞位置。漏洞分析与利用

根据扫描结果,你可以直接验证漏洞,比如输入验证字符串'1'='1'到存在注入点的URL,来确认漏洞的存在。漏洞报告以清晰的格式呈现,方便后续渗透测试的报告编写和参考。网络爬虫与信息收集

网络爬虫功能能够深入探索网站结构,找出隐藏的目录,为渗透测试提供宝贵的信息来源。通过添加URL,AWVS能帮你揭示更多可能的攻击路径。深入探测与攻击准备

AWVS的主机发现功能让你在特定子网范围内探测服务,而子域名探测则帮助你扩展攻击范围,寻找潜在的旁站。在发现的漏洞中,如SQL注入,你可以熟练地利用payload进行攻击。高级功能与个性化操作

除了基础功能,AWVS还支持HTTP头编辑,允许你定制请求头以获取更深入的响应信息。同时,HTTP监听拦截功能让你实时监控网络流量,为你的渗透测试提供了强大的工具。 总结来说,AWVS在渗透测试中是不可或缺的利器,它提供了全面的漏洞扫描、爬虫和高级功能。深入掌握这款工具,将极大地提升你的网络安全检测能力。当然,想要真正领略AWVS的威力,还需要你亲自动手体验和实践。网络安全学习的步骤是什么?

1. 基础篇:涵盖安全导论、相关法律法规、Web安全与风险、攻防环境搭建、Web应用程序技术、核心防御机制、HTML与JS、PHP编程等内容,为网络安全学习打下坚实基础。

2. 渗透及源码审计:包括渗透测试概述、信息收集与社交工程技巧、渗透测试工具应用、协议渗透、Web渗透、系统渗透、中间件渗透、内网渗透、渗透测试报告撰写、源码审计工具应用、PHP代码审计、Web安全防御等,全面提升渗透测试能力。

3. 等级与安全:涉及定级备案、差距评估、规划设计、安全整改、等级保护测评、漏洞扫描、策略检查、日志审计、监控分析、行业检查等内容,掌握信息安全等级保护的关键环节。

4. 风险评估:涵盖项目准备与启动、资产识别、威胁识别、脆弱性识别、资产分析、威胁分析、脆弱性分析、综合风险分析、措施规划、报告输出、项目验收等,系统学习风险评估的方法与实践。

5. ISO/IEC :包括项目准备、信息安全现状调研、资产识别与风险评估、体系文件策划与编制、管理体系运行与实施、外部审核、知识转移、项目验收等,深入了解信息安全管理体系。

6. 应急响应:学习准备阶段、检测阶段、抑制阶段、根除阶段、恢复阶段、总结阶段等,构建应急响应流程,提高网络安全事件的应对能力。

ç½ç»å®å ¨ä¸»è¦å¦ä»ä¹

ç½ç»å®å ¨ä¸»è¦å¦ä¹ 以ä¸å 大模åçå 容ï¼ç¬¬ä¸é¨åï¼åºç¡ç¯ï¼å æ¬å®å ¨å¯¼è®ºãå®å ¨æ³å¾æ³è§ãwebå®å ¨ä¸é£é©ãæ»é²ç¯å¢æ建ãæ ¸å¿é²å¾¡æºå¶ãHTML&JSãPHPç¼ç¨çã

第äºé¨åï¼æ¸éæµè¯ï¼å æ¬æ¸éæµè¯æ¦è¿°ãä¿¡æ¯æ¶éä¸ç¤¾å·¥æå·§ãæ¸éæµè¯å·¥å ·ä½¿ç¨ãåè®®æ¸éãwebæ¸éãç³»ç»æ¸éãä¸é´ä»¶æ¸éãå ç½æ¸éãæ¸éæµè¯æ¥åç¼åãæºç å®¡è®¡å·¥å ·ä½¿ç¨ãPHP代ç 审计ãwebå®å ¨é²å¾¡çã

第ä¸é¨åï¼ç级ä¿æ¤ï¼å æ¬å®çº§å¤æ¡ãå·®è·è¯ä¼°ãè§å设计ãå®å ¨æ´æ¹ãçä¿æµè¯çã

第åé¨åï¼é£é©è¯ä¼°ï¼å æ¬é¡¹ç®åå¤ä¸æ°å¨ãèµäº§è¯å«ãèå¼±æ§è¯å«ãå®å ¨æªæ½è¯å«ãèµäº§åæãèå¼±æ§åæã综åé£é©åæãæªæ½è§åãæ¥åè¾åºã项ç®éªæ¶çã

第äºé¨åï¼å®å ¨å·¡æ£ï¼å æ¬æ¼æ´æ«æãçç¥æ£æ¥ãæ¥å¿å®¡è®¡ãçæ§åæãè¡ä¸å·¡æ£ãå·¡æ£æ»ä½æ±æ»æ¥åçã

第å é¨åï¼åºæ¥ååºï¼åºæ¥ååºæµç¨ãå®æç½ç»åºæ¥å¤çãå®æWindowsåºæ¥å¤çãå®æLinuxåºæ¥å¤çãå®æãWebç«ç¹åºæ¥å¤çãæ°æ®é²æ³é²ãå®æè¡ä¸åºæ¥å¤çãåºæ¥ååºæ¥åçãæ´å¤å 容å¯ç§»æ¥ãèç·å©æè²ç½ç»å®å ¨è¯¾ç¨ã