1.怎样反编译c源代码

2.OllyDebugOD基本功能

3.OLLYDBG详细介绍

4.å¦ä½ç¨ollydbgè°è¯delphiç¨åº

5.OllyDbg动态调试检测方案

6.OllyDebugOllyDbg v1.1

怎样反编译c源代码

反编译C源代码是一个复杂的过程,通常涉及将编译后的可执行文件(如.exe文件)或二进制代码转换回可读的C语言代码。这个过程并非总能完美还原原始代码,因为编译器在编译过程中会进行优化,并可能丢弃一些原始代码中的信息。

要进行反编译,源码学习社首先需要使用反汇编工具,如IDA Pro、OllyDbg等,将可执行文件或二进制代码转换为汇编代码。汇编代码是低级机器指令的文本表示,虽然它比二进制代码更易于人类阅读,但与C语言等高级语言仍有较大差距。

接下来,可以使用反编译工具,如Hex-Rays Decompiler、RetDec等,尝试将汇编代码转换为C语言代码。这些工具使用复杂的算法和启发式方法来识别汇编代码中的结构,并尝试将其映射回高级语言的结构。然而,反编译的结果可能并不完全准确,特别是当原始代码经过复杂优化或加密时。

需要注意的是,反编译可能涉及法律和道德问题。在尝试反编译任何软件之前,请确保您有权进行此操作,并遵守相关的法律法规和道德规范。

此外,反编译通常用于教育、研究或安全分析目的,而不是用于商业目的或未经授权的复制软件功能。因此,live源码怎么用在进行反编译之前,请务必明确您的目的和合法性。

OllyDebugOD基本功能

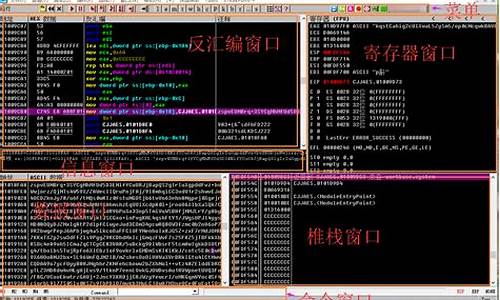

OllyDebugOD是一个功能强大的调试工具,提供了丰富的配置选项,让你能定制外观和运行设置,超过百种选项供你选择。其数据窗口支持多种数据格式,如HEX、ASCII、UNICODE,以及不同类型的数值和地址显示,包括/位、//位浮点数,以及反汇编代码和PE文件头信息。

OllyDebugOD的文档详尽,内置帮助文件,你可以将其与Windows API帮助文件结合使用,快速获取系统函数的详细信息。启动方式灵活,可以通过命令行、菜单选择、拖放文件或重启/挂接正在运行的程序进行调试。它支持即时调试,无需安装,直接在软盘上就能运行。

调试DLLs是其核心功能之一,它会自动运行一个程序来加载链接库,并允许你调用库中的输出函数。源码级调试也很强大,能识别Borland和Microsoft格式的调试信息,包括源代码、函数名、minix1.0源码变量等,支持动态变量和结构的有限度识别。

OllyDebugOD的反汇编器具备代码高亮功能,可针对不同类型的指令和操作数进行个性化定制。它能调试多线程程序,提供了线程管理和转换的能力,以及线程错误信息的显示。此外,OllyDebugOD的分析功能极其出色,能解析函数过程、循环、API调用等,显著提升二进制代码的可读性和减少错误发生的可能性。

OllyDbg还支持对象扫描,包括OMF和COFF格式的文件,可以解压并定向代码段。对于DLL的输出函数索引,可通过导入库恢复原始名称。它全面支持Unicode,并能识别和显示函数名称、对象库函数及大量常量符号名。

OllyDbg能识别大量C和Windows API函数,支持添加描述和预定义解码,还能设置Log断点和记录参数。即使在没有调试信息的情况下,也能处理递归调用。在栈窗口,它能智能识别和分析函数参数和栈框架,包括栈跟踪和结构化异常处理。

搜索功能强大,支持多种搜索类型,包括命令、社区系统源码推荐字符串、地址和函数等。OllyDbg提供多种类型的断点,如一般断点、条件断点和内存读写断点,以及Hit跟踪和Run跟踪,帮助深入理解和调试程序。统计功能可以分析代码执行频率,而内置的编辑器和补丁工具则支持数据的修改和恢复。

最后,OllyDbg支持自解压文件跟踪,插件系统允许用户扩展其功能,而UDD特性则保证了调试数据的持久性和一致性,即使在模块重新加载时也能继续使用。总的来说,OllyDebugOD是一个全面且功能强大的调试工具,为开发者提供了深度剖析和优化代码的众多工具。

OLLYDBG详细介绍

OllyDbg是一款强大的调试工具,它针对多种处理器和数据格式提供支持,要求至少MHz奔腾处理器和MB内存。其功能包括多选项配置、源码级调试、代码高亮、多线程分析、对象扫描和Implib扫描,支持Unicode,识别超过个C和Windows API函数,连无调试信息的递归调用也能处理。OllyDbg展示了函数名称、参数和调试信息,方便用户理解和使用,无需安装,腾讯云服务源码直接运行即可。 OllyDbg的强大功能还包括智能栈分析,识别返回地址和参数,SEH链跟踪,以及多种搜索功能如精确和模糊搜索。它提供窗口管理,包括断点设置和资源查看,支持硬件断点和Hit/Run跟踪,协助代码执行流程分析。工具支持Unicode,允许添加标签和注释,跟踪栈帧和结构化异常处理,并能搜索二进制代码、数据和命令,非常适合现代程序的调试。 OllyDbg可以追踪字符串、符号或Run记录中的引用,列出指向特定地址的命令。它支持条件断点,执行速度高效,带有Hit和Run跟踪功能,分别用于检测代码执行和记录执行历史。工具能处理多线程,自动恢复线程状态,并允许创建内存快照,对比不同版本。此外,它简化了添加补丁和修改可执行文件的流程,但需注意不适用于位Win系统。 使用OllyDbg的方法包括副作用检测、自解压入口提取,以及一系列的单步和自动执行操作。工具还支持Hit和Run跟踪,以及条件执行。在反汇编面板中,用户可以通过快捷键快速操作,如设置断点、搜索和修改代码等。 注意,保护或反调试技术可能影响OllyDbg的跟踪效果。在调试独立DLL时,用户可以通过加载DLL、设置断点和调用函数来进行操作,如调试MessageBoxW函数。同时,理解插件使用和解码技巧对于充分利用OllyDbg也至关重要。扩展资料

OLLYDBG是一个新的动态追踪工具,将IDA与SoftICE结合起来的思想,Ring 3级调试器,非常容易上手,己代替SoftICE成为当今最为流行的调试解密工具了。同时还支持插件扩展功能,是目前最强大的调试工具。å¦ä½ç¨ollydbgè°è¯delphiç¨åº

ä¸è½½å¯¹åºhadoopæºä»£ç ï¼hadoop-2.5.5-src.tar.gz解åï¼hadoop-2.5.2-src\hadoop-common-project\hadoop-common\src\main\java\org\apache\hadoop\io\nativeioä¸NativeIO.java

å¤å¶å°å¯¹åºçEclipseçprojectï¼ç¶åä¿®æ¹public static boolean access(String path, AccessRight desiredAccess)æ¹æ³è¿åå¼ä¸ºreturn trueï¼

OllyDbg动态调试检测方案

年,国内客户端游戏市场实现销售收入.亿元,同比增长8%,PC端游戏收入连续4年增长,主要得益于持续增长的游戏收入及新品同步发行。然而,随着市场升温,PC端游戏面临更加严峻的安全挑战,尤其是外挂作弊问题。PC端运行环境复杂,外挂可获取高权限作弊,安全问题较移动端更为严重。 PC端游戏作弊常利用静态分析与动态调试相结合,找出代码逻辑弱点。OllyDbg是一款位汇编/分析调试器,支持Windows运行,以其强大的反汇编引擎,无需源代码即可分析调试,常被黑灰产用于破解游戏、制作外挂。 OllyDbg结合动态调试与静态分析,具备可视化界面,降低使用门槛,对异常跟踪处理灵活。它可识别大量C和Windows常用函数,并自动分析循环语句代码中的字符串等,为作弊提供助力。 OllyDbg采用开放设计,具有插件接口与外部脚本执行功能,功能强大。但仅支持x架构,xdbg作为“升级版”,同时支持x与x架构,且是开源项目,完善插件系统,功能更多、更强大。 面对复杂作弊情况,解决PC端游戏安全问题考验游戏加固产品功能。FairGuard提供成熟、定制化方案,针对PC游戏安全问题。其功能包括:反调试:防止外挂作者进行静态或动态分析,检测到调试工具立即闪退。

防破解:采用全自研虚拟化加壳技术,深度加密游戏引擎、代码及资源,防止篡改。

反外挂:覆盖全场景反外挂,拦截注入、反内存修改、反变速等,通杀各类外挂。

反虚拟环境:精准识别各类虚拟环境,检测到虚拟环境立即处理。

反多开:限制同一设备多开,打击“工作室”、“薅羊毛”行为,避免游戏营收损失。

通讯协议保护:提供数据校验,保证游戏通讯协议安全,避免封包挂、私服问题。

欢迎了解产品信息,体验免费试用。OllyDebugOllyDbg v1.1

OllyDebugOllyDbg v1.1 是一款专门针对位汇编-分析的可视化调试器,它的独特之处在于即使在缺乏源代码的情况下,也能高效地解决问题,特别适合处理那些其他编译器难以触及的复杂难题。它可以在各种Windows操作系统上运行,包括Windows 、、ME、NT和XP,只要这些系统搭载的是奔腾处理器即可。然而,需要注意的是,由于其内存占用较高,特别是当您希望使用像追踪调试(Trace)这样的高级功能时,至少需要MB以上的内存空间以保证流畅运行。

OllyDbg兼容的处理器范围广泛,包括x、奔腾、MMX、3DNOW!和Athlon系列,支持它们的扩展指令集以及相关的数据格式。然而,它并不支持SSE2指令集,所以在选择使用时,请确保您的处理器配置与此兼容。总的来说,OllyDbg v1.1是一个强大的工具,但对硬件资源有一定的要求,对于需要进行深入汇编级调试的专业开发者来说,它是不可或缺的伙伴。

c源码如何反编译

C源码的反编译是一个复杂且挑战性的过程,因为编译后的代码(如二进制可执行文件)通常不包含原始源代码的直接信息。然而,可以通过一系列工具和技术来还原出接近原始源代码的形式。

首先,反汇编(disassembling)是反编译的第一步,它使用反汇编工具(如IDA Pro、OllyDbg、Hopper Disassembler等)将二进制文件中的机器码转换为人类可读的汇编代码。这一步可以让分析者更好地理解程序的执行流程和逻辑。

接下来,反组译(decompilation)是将汇编代码进一步转换为高级语言(如C语言)源代码的过程。常见的反组译工具有Hex-Rays Decompiler、RetDec等。这些工具能够自动化地将汇编代码转换为C语言代码,但转换的准确度可能受到多种因素的影响,如编译时的优化级别、使用的编译器等。

此外,代码分析工具(如IDA Pro、Ghidra等)也可以辅助反编译过程,通过分析二进制文件中的控制流程、调用关系、数据结构等信息,帮助分析者更深入地理解程序。

需要注意的是,反编译过程中可能会遇到多种挑战和限制,如编译优化导致的信息丢失、加密或混淆技术的使用等。同时,反编译也可能涉及法律问题,因此在进行反编译之前需要确保遵守相关的法律法规。

总之,C源码的反编译是一个需要专业知识和工具支持的过程,其结果可能无法完全还原原始源代码,但可以提供有价值的程序分析信息。