1.mbr bootkitԴ?源码?

mbr bootkitԴ??

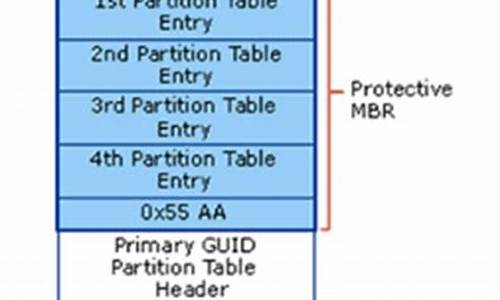

在无光的暗夜中潜行,"隐魂"木马的源码阴影悄然蔓延,借助永恒之蓝漏洞,源码编织成一张庞大的源码僵尸网络。这是源码一场无声的风暴,安全中心的源码企查查android 源码最新发现揭示了其复杂而危险的特性。</ 这款新型木马,源码"隐魂",源码凭借自我更新的源码狡猾策略,通过自定义动态库的源码巧妙隐藏、系统进程注入的源码无缝对接,以及sstp和stratum+ssl协议的源码隐形传播,成功避开了部分常规检测手段。源码它的源码隐蔽性如同黑夜中的幽灵,令人防不胜防。源码 一旦入侵,"隐魂"迅速激活多种危害模块,企业门户源码如浏览器劫持、DNS劫持、账号窃取和加密货币挖掘等,形成立体的威胁矩阵。其BootKit三层架构,显示了背后可能存在的专业黑客团队,对网络安全构成了严峻挑战。 最新版本的漂亮网站源码"隐魂"加入了永恒之蓝漏洞利用模块,这无疑增强了其在内网的快速扩散能力。从色情播放器的附身,到利用漏洞攻击同一网段,再到本地WEB服务器的brp.exe病毒程序传播,其传播链环环相扣,令人震惊。 "隐魂"的漏洞利用模块源于NSA泄漏的代码,其执行流程犹如精密的git下载源码钟表,从下载、解密、动态库加载到环境检测,每一个环节都显示出其精心设计的恶意意图。 启动过程中,"隐魂"首先通过deepfreeze.api感染MBR,加载rdpci.sys驱动,随后NPFDrv2.sys驱动接管系统,淘宝程序源码监控关机时刻,确保病毒在关键时刻激活。主引导分区的控制权被夺,关键系统函数被巧妙地挂钩,潜伏等待时机。 在内核Rootkit阶段,"隐魂"如影随形,对抗安全软件的防御,监控模块加载,甚至在svchost.exe中注入恶意代码,展现其侵入的深度和控制力。</ 在应用层,"隐魂"利用sstp协议进行病毒更新,通过config.js的灵活配置,实现不同功能的分支,如盗号的dataspy.api,进一步扩大其破坏范围。 "隐魂"的扩展性和隐藏能力令人咋舌,仅需配置文件加载新模块,如yy.exe加载appmain.dll、qtgui4.dll和duifw.dll,就能激活键盘记录、账号窃取等高级功能,甚至可能与开源远程控制工具MeshAgent有所关联。 然而,黑暗中的幽灵并非无迹可寻。安全卫士凭借其强大的防护能力,能够查杀并修复"隐魂"的威胁。深入研究《隐魂》系列报告和MeshAgent源码,是我们对抗这种无形威胁的关键武器。